Het Internet of Things (IoT) groeit snel. IoT is de connectiviteit van apparaten via internet. Het is als een sociaal netwerk of een e-mailservice, maar in plaats van mensen te verbinden, verbindt IoT daadwerkelijk slimme apparaten, waaronder, maar niet beperkt tot uw computers, smartphones, slimme huishoudelijke apparaten, automatiseringstools en meer.

Echter, vergelijkbaar met alle soorten technologieën die er zijn, is IoT ook een tweesnijdend zwaard. Het heeft zijn voordelen, maar er zijn serieuze bedreigingen die gepaard gaan met deze technologie. Terwijl fabrikanten tegen elkaar racen om het nieuwste apparaat op de markt te brengen, denken niet veel van hen na over de beveiligingsproblemen die verband houden met hun IoT-apparaten.

Meest voorkomende IoT-beveiligingsbedreigingen

Wat zijn de grootste beveiligingsbedreigingen en uitdagingen waarmee IoT momenteel wordt geconfronteerd?? Deze vraag is een van de meest gestelde vragen door verschillende gebruikersgroepen, aangezien zij de eindgebruikers zijn. Kortom, er zijn veel IoT-beveiligingsbedreigingen die de overhand hebben op onze dagelijks gebruikte IoT-apparaten die deze technische wereld kwetsbaarder maken.

Om ons IoT-systeem uit veiligheidslekken te houden, moeten we de bedreigingen en uitdagingen identificeren en oplossen. Hier heb ik een kleine poging gedaan om een lijst met de meest voorkomende IoT-beveiligingsbedreigingen te identificeren die ons zullen helpen om de juiste voorzorgsmaatregelen te nemen.

Om ons IoT-systeem uit veiligheidslekken te houden, moeten we de bedreigingen en uitdagingen identificeren en oplossen. Hier heb ik een kleine poging gedaan om een lijst met de meest voorkomende IoT-beveiligingsbedreigingen te identificeren die ons zullen helpen om de juiste voorzorgsmaatregelen te nemen.

1. Gebrek aan updates

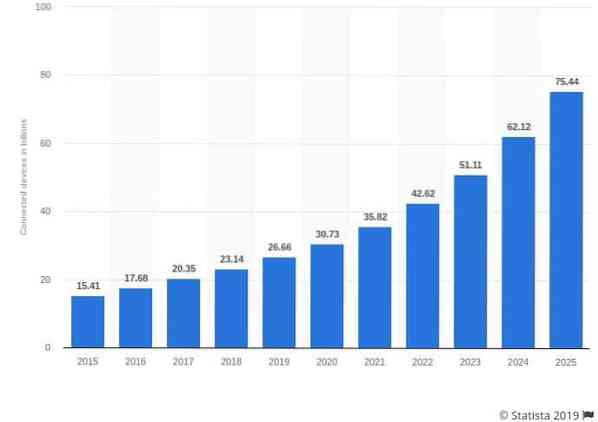

Op dit moment zijn er wereldwijd ongeveer 23 miljard IoT-apparaten. In 2020 zal dit aantal stijgen tot bijna 30 miljard, zegt Statista-rapport. Deze enorme toename van het aantal met IoT verbonden apparaten blijft niet zonder gevolgen.

Het grootste probleem met alle bedrijven die deze apparaten produceren, is dat ze onvoorzichtig zijn in het omgaan met apparaatgerelateerde beveiligingsproblemen en -risico's. De meeste van deze aangesloten apparaten krijgen niet genoeg beveiligingsupdates; sommige worden helemaal nooit bijgewerkt.

Apparaten waarvan ooit werd gedacht dat ze veilig waren, worden volledig kwetsbaar en onveilig met de evolutie van de technologie, waardoor ze vatbaarder worden voor cybercriminelen en hackers.

Fabrikanten concurreren met elkaar en geven elke dag apparaten vrij zonder veel na te denken over de beveiligingsrisico's en problemen.

De meeste fabrikanten bieden wel Over-the-air (OTA) firmware-updates, maar deze updates stoppen zodra ze aan hun nieuwe apparaat beginnen te werken, waardoor hun huidige generatie wordt blootgesteld aan aanvallen.

Als de bedrijven niet regelmatig beveiligingsupdates voor hun apparaten leveren, stellen ze hun klantenbestand bloot aan mogelijke cyberaanvallen en datalekken.

2. Gecompromitteerde IoT-apparaten die spam-e-mails verzenden

De evolutie van technologie heeft ons een overvloed aan slimme apparaten gebracht, waaronder, maar niet beperkt tot slimme apparaten, smart home-systemen, enz. Deze apparaten gebruiken vergelijkbare rekenkracht als andere met het IoT verbonden apparaten en kunnen voor verschillende activiteiten worden gebruikt.

Een gecompromitteerd apparaat kan worden omgezet in een e-mailserver. Volgens een rapport van het internetbeveiligingsbedrijf Proofpoint werd een slimme koelkast gebruikt om duizenden spam-e-mails te verzenden zonder dat de eigenaars enig idee hadden. De meeste van deze slimme apparaten kunnen worden omgezet in e-mailservers voor het verzenden van massale e-mailspam.

3. IoT-apparaten ingelijfd in botnets

Vergelijkbaar met apparaten die worden gekaapt en omgezet in e-mailservers voor massale spam; slimme IoT-apparaten kunnen ook worden gebruikt als botnets voor het uitvoeren van DDoS-aanvallen (Distributed Denial of Service).

In het verleden hebben hackers babyfoons, webcams, streamingboxen, printers en zelfs smartwatches gebruikt om grootschalige DDoS-aanvallen uit te voeren. Fabrikanten moeten de risico's begrijpen die verbonden zijn aan met IoT verbonden apparaten en alle noodzakelijke stappen nemen om hun apparaten te beveiligen.

4. Onveilige communicatie

Veel IoT-apparaten versleutelen de berichten niet wanneer ze over het netwerk worden verzonden. Dit is een van de grootste IoT-beveiligingsuitdagingen die er zijn. Bedrijven moeten ervoor zorgen dat de communicatie tussen apparaten en cloudservices veilig en versleuteld is.

De beste methode om veilige communicatie te garanderen, is het gebruik van transportcodering en het gebruik van standaarden zoals TLS. Het isoleren van apparaten door het gebruik van verschillende netwerken helpt ook om veilige en privécommunicatie te creëren, waardoor de verzonden gegevens veilig en vertrouwelijk blijven. De meeste apps en services zijn begonnen met het versleutelen van hun berichten om de informatie van hun gebruikers veilig te houden.

5. Gebruik van standaardwachtwoorden

De meeste bedrijven leveren apparaten met standaardwachtwoorden en vertellen hun klanten niet eens dat ze deze moeten wijzigen. Dit is een van de grootste IoT-beveiligingsbedreigingen, aangezien de standaardwachtwoorden algemeen bekend zijn en criminelen gemakkelijk de wachtwoorden in handen kunnen krijgen voor brute-forcering.

Zwakke inloggegevens zorgen ervoor dat bijna alle met het IoT verbonden apparaten vatbaar zijn voor brute-forcering en wachtwoordhacking. Bedrijven die onveilige inloggegevens op hun IoT-apparaten gebruiken, brengen zowel hun klanten als hun bedrijf in gevaar om vatbaar te zijn voor directe aanvallen en geïnfecteerd te raken door middel van een brute-force-poging.

6. Toegang op afstand

Documenten vrijgegeven door WikiLeaks vermeldden dat de Central Intelligence Agency van de Verenigde Staten (CIA) IoT-apparaten had gehackt en de camera/microfoons had ingeschakeld zonder medeweten van de eigenaren. Welnu, de mogelijkheid dat aanvallers uw apparaten kunnen binnendringen en de eigenaren kunnen opnemen zonder hun medeweten is angstaanjagend, en het werd gebruikt door niemand minder dan de regering zelf.

Hun documenten wezen op enorme kwetsbaarheden in de nieuwste software zoals Android en iOS, wat betekent dat criminelen ook van deze kwetsbaarheden kunnen profiteren en buitensporige misdaden kunnen plegen.

7. Lekken van persoonlijke informatie

Ervaren cybercriminelen kunnen enorme schade aanrichten, zelfs door IP-adressen (Internet Protocol) te achterhalen via onbeveiligde IoT-apparaten. Deze adressen kunnen worden gebruikt om de locatie van een gebruiker en zijn werkelijke woonadres vast te stellen.

Dit is de reden waarom veel experts op het gebied van internetbeveiliging aanbevelen om uw IoT-verbinding te beveiligen via een virtueel particulier netwerk (VPN). Als u een VPN op uw router installeert, wordt al het verkeer via de ISP versleuteld. VPN kan uw internetprotocoladres privé houden en uw hele thuisnetwerk beveiligen.

8. Thuisinvasies

Dit moet een van de meest angstaanjagende "Internet of Things-beveiligings"-bedreigingen zijn, omdat het de kloof tussen de digitale en fysieke wereld overbrugt. Zoals eerder vermeld, kan een onbeveiligd IoT-apparaat uw IP-adres lekken dat kan worden gebruikt om uw woonadres te lokaliseren.

Hackers kunnen deze informatie verkopen aan ondergrondse websites waar criminele organisaties actief zijn. Als u IoT-verbonden slimme huisbeveiligingssystemen gebruikt, kunnen deze ook worden aangetast. Daarom moet u uw verbonden apparaten beveiligen door middel van IoT-beveiliging en het gebruik van VPN's.

9. Toegang tot voertuigen op afstand

Niet zo eng als iemand die inbreekt in je huis, maar toch iets heel angstaanjagends. Nu we allemaal verlangen naar slim rijdende auto's, is er ook een hoog risico verbonden aan deze IoT-verbonden auto's.

Ervaren hackers kunnen toegang krijgen tot uw slimme auto en deze via externe toegang kapen. Dit is een enge gedachte omdat iemand anders die de controle over je auto overneemt, je kwetsbaar zou maken voor een overvloed aan misdaden crime.

Gelukkig letten fabrikanten van slimme auto's goed op deze 'Internet of Things-beveiliging'-bedreigingen en werken ze er hard aan om hun apparaten te beveiligen tegen elke vorm van inbreuk.

10. Ransomware

Ransomware wordt al heel lang gebruikt op pc's en bedrijfsnetwerken. Criminelen versleutelen uw hele systeem en dreigen al uw gegevens te verwijderen, tenzij u het 'losgeld' betaalt, dus de naam.

Het is slechts een kwestie van tijd voordat aanvallers verschillende slimme apparaten gaan vergrendelen en losgeld gaan eisen voor ontgrendeling. Onderzoekers hebben al een manier ontdekt om ransomware op slimme thermostaten te installeren, wat behoorlijk alarmerend is omdat criminelen de temperatuur kunnen verhogen of verlagen totdat het losgeld is betaald. Nog angstaanjagender is dat aanvallers controle krijgen over huisbeveiligingssystemen of slimme apparaten. Hoeveel zou u betalen om uw IoT-verbonden garagedeur te ontgrendelen??

Het is slechts een kwestie van tijd voordat aanvallers verschillende slimme apparaten gaan vergrendelen en losgeld gaan eisen voor ontgrendeling. Onderzoekers hebben al een manier ontdekt om ransomware op slimme thermostaten te installeren, wat behoorlijk alarmerend is omdat criminelen de temperatuur kunnen verhogen of verlagen totdat het losgeld is betaald. Nog angstaanjagender is dat aanvallers controle krijgen over huisbeveiligingssystemen of slimme apparaten. Hoeveel zou u betalen om uw IoT-verbonden garagedeur te ontgrendelen??

11. Data diefstal

Hackers zijn altijd op zoek naar gegevens, waaronder, maar niet beperkt tot, klantnamen, klantadressen, creditcardnummers, financiële details en meer. Zelfs wanneer een bedrijf een strikte IoT-beveiliging heeft, zijn er verschillende aanvalsvectoren die de cybercriminelen kunnen misbruiken.

Eén kwetsbaar IoT-apparaat is bijvoorbeeld voldoende om een heel netwerk te verlammen en toegang te krijgen tot gevoelige informatie. Als een dergelijk apparaat is aangesloten op een bedrijfsnetwerk, kunnen hackers toegang krijgen tot het netwerk en alle waardevolle gegevens eruit halen. De hackers misbruiken deze gegevens vervolgens of verkopen ze voor een groot bedrag aan andere criminelen.

12. Compromitterende medische hulpmiddelen

Deze komt rechtstreeks uit Hollywood, maar dat maakt het niet minder een IoT-beveiligingsbedreiging. Een aflevering van de Homeland TV-serie toonde een aanval waarbij de criminelen een geïmplanteerd medisch apparaat als doelwit hadden om een persoon te vermoorden.

Dit type aanval is niet in het echte leven uitgevoerd, maar het is nog steeds een bedreiging. Een bedreiging genoeg dat de voormalige vice-president van de Verenigde Staten Dick Cheney de draadloze functies van zijn geïmplanteerde defibrillator liet verwijderen om dergelijke scenario's te vermijden. Naarmate meer en meer medische apparaten worden verbonden met IoT, blijven dit soort aanvallen mogelijk.

13. Meer apparaten, meer bedreigingen

Dit is een nadeel van een enorme boost in IoT-apparaten. Het aantal apparaten achter uw firewall is de afgelopen tien jaar aanzienlijk gegroeid. Vroeger hoefden we ons alleen maar zorgen te maken over het beveiligen van onze pc's tegen aanvallen van buitenaf.

Nu, in dit tijdperk, hebben we een overvloed aan verschillende IoT-apparaten om ons zorgen over te maken. Variërend van onze dagelijkse smartphones tot slimme huishoudelijke apparaten en nog veel meer. Omdat er zoveel apparaten zijn die kunnen worden gehackt, zullen de hackers altijd op zoek zijn naar de zwakste schakel en deze doorbreken.

14. Kleine IoT-aanvallen

We komen altijd te weten over grootschalige IoT-aanvallen. We hoorden 2 jaar geleden over het Mirai-botnet/ Voordat Mirai; er was Reaper die veel gevaarlijker was dan Mirai. Hoewel grootschalige aanvallen meer schade aanrichten, moeten we ook bang zijn voor kleinschalige aanvallen die vaak onopgemerkt blijven.

Kleinschalige aanvallen ontwijken vaak detectie en glippen door de gaten. Hackers zullen deze micro-aanvallen proberen te gebruiken om hun plannen uit te voeren in plaats van voor de grote wapens te gaan.

15. Automatisering en A.ik

EEN.ik. tools worden al in de wereld gebruikt. Er zijn een.ik. tools die helpen bij het maken van auto's, terwijl anderen een grote hoeveelheid gegevens doorzoeken. Er is echter een nadeel aan het gebruik van automatisering, omdat er maar een enkele fout in de code of een defect algoritme nodig is om de hele A naar beneden te halen.ik. netwerk en daarmee de volledige infrastructuur die het beheerde.

EEN.ik. en automatisering is gewoon code; als iemand toegang krijgt tot deze code, kunnen ze de automatisering overnemen en doen wat ze willen. We moeten er dus voor zorgen dat onze tools veilig blijven tegen dergelijke aanvallen en bedreigingen.

16. Menselijke factor

Nou, het is geen regelrechte bedreiging, maar je moet je zorgen maken over het groeiende aantal apparaten. Omdat met elk apparaat het aantal mensen dat interactie heeft met IoT ook toeneemt. Niet iedereen maakt zich zorgen over cybersecurity; sommigen weten niet eens iets van digitale aanvallen of beschouwen het als een mythe.

Zulke mensen hebben vaak de laagste beveiligingsnormen als het gaat om het beveiligen van hun IoT-apparaten. Deze personen en hun onbeveiligde apparaten kunnen de ondergang betekenen voor een organisatie of een bedrijfsnetwerk als ze er verbinding mee maken.

17. Gebrek aan kennis

Dit is ook een andere bedreiging die gemakkelijk kan worden opgelost door kennis op de juiste manier te delen. Mensen weten ofwel niet veel over het IoT of het kan ze niets schelen. Het gebrek aan kennis kan vaak de oorzaak zijn van enorme schade aan een zakelijk of persoonlijk netwerk.

Het moet prioriteit krijgen om alle fundamentele kennis over IoT, verbonden apparaten en de bedreigingen voor elk individu te bieden. Basiskennis hebben over de impact van IoT en de beveiligingsbedreigingen kan het verschil zijn tussen een veilig netwerk en een datalek.

18. Gebrek aan tijd/geld

De meeste mensen of organisaties zullen niet investeren in een veilige IoT-infrastructuur omdat ze dit te tijdrovend of te duur vinden. Dit moet veranderen. Anders zullen bedrijven enorme financiële verliezen lijden door een aanval.

Gegevens zijn het meest waardevolle bezit dat een bedrijf kan hebben. Een datalek betekent een verlies van miljoenen dollars. Investeren in een veilige IoT-configuratie zou niet zo duur zijn als een enorm datalek.

19. Machine phishing

Machine phishing zal de komende jaren een groot probleem worden. Hackers zullen IoT-apparaten en -netwerken infiltreren om nepsignalen te verzenden die ervoor zorgen dat de eigenaren acties ondernemen die het operationele netwerk kunnen beschadigen.

Aanvallers kunnen bijvoorbeeld een fabriek laten melden dat deze op halve capaciteit werkt (terwijl deze op 100% werkt) en de fabrieksoperator zal proberen de belasting verder te vergroten, wat verwoestend kan zijn voor de fabriek.

Aanvallers kunnen bijvoorbeeld een fabriek laten melden dat deze op halve capaciteit werkt (terwijl deze op 100% werkt) en de fabrieksoperator zal proberen de belasting verder te vergroten, wat verwoestend kan zijn voor de fabriek.

20. Slechte authenticatieprotocollen

Met zoveel IoT-verbonden apparaten die de markt overspoelen, hebben de fabrikanten over het hoofd gezien dat elk apparaat een goed en sterk authenticatieprotocol nodig heeft. Dergelijke slechte autorisatiemechanismen leiden er vaak toe dat gebruikers meer toegang krijgen dan ze zouden moeten krijgen.

De meeste apparaten missen wachtwoordcomplexiteit, slechte standaardreferenties, gebrek aan codering, geen tweefactorauthenticatie en onveilig wachtwoordherstel. Deze beveiligingsproblemen kunnen er gemakkelijk toe leiden dat hackers gemakkelijk toegang krijgen tot apparaten en netwerken.

21. Privacybezorgdheden

De meeste apparaten verzamelen allerlei soorten gegevens, waaronder gevoelige informatie. Er ontstaan privacyproblemen wanneer apparaten persoonlijke informatie beginnen te verzamelen zonder over de juiste beschermingsmethoden voor die gegevens te beschikken.

Tegenwoordig vereisen bijna alle smartphone-apps een bepaald type machtiging en gegevensverzameling op zowel iOS als Android. U moet deze machtigingen controleren en zien wat voor soort gegevens door deze apps worden verzameld. Als de verzamelde gegevens van persoonlijke en gevoelige aard zijn, is het beter om de app te verwijderen in plaats van uw persoonlijke gegevens te riskeren.

22. Slechte fysieke beveiliging

We hebben het tot nu toe gehad over digitale beveiliging, maar dat is niet de enige bedreiging voor een IoT-apparaat. Als de fysieke beveiliging slecht is, kunnen hackers gemakkelijk toegang krijgen tot de apparaten zonder veel werk te hoeven doen.

Fysieke zwakheden zijn wanneer een hacker een apparaat gemakkelijk kan demonteren en toegang kan krijgen tot de opslag. Zelfs als u USB-poorten of andere typen poorten blootlegt, kunnen hackers toegang krijgen tot het opslagmedium van het apparaat en gegevens op het apparaat in gevaar brengen.

23. RFID-skimming

Dit is het type skimming waarbij hackers de draadloze informatie en gegevens onderscheppen van RFID-chips die worden gebruikt op debetkaarten, creditcards, ID-kaarten/paspoorten en andere documenten.

Het doel van het skimmen van deze gegevens is om de persoonlijke informatie te stelen die wordt gebruikt voor geavanceerde identiteitsdiefstal. Hackers gebruiken NFC-ondersteunde apparaten die alle niet-versleutelde gegevens van de RFID-chips opnemen en vervolgens uitzenden via draadloze signalen.

Het doel van het skimmen van deze gegevens is om de persoonlijke informatie te stelen die wordt gebruikt voor geavanceerde identiteitsdiefstal. Hackers gebruiken NFC-ondersteunde apparaten die alle niet-versleutelde gegevens van de RFID-chips opnemen en vervolgens uitzenden via draadloze signalen.

24. Man-in-the-middle-aanvallen

Dit is een type aanval waarbij hackers de communicatie tussen twee partijen onderscheppen via een onveilig IoT-apparaat of een kwetsbaarheid in het netwerk, en vervolgens de berichten wijzigen terwijl beide partijen denken dat ze met elkaar communiceren. Deze aanvallen kunnen verwoestend zijn voor de betrokken partijen, omdat al hun gevoelige informatie gevaar loopt tijdens de communicatie.

25. Sinkhole-schema's

Een hacker kan gemakkelijk al het verkeer van een WSN-knooppunt (Wireless Sensor Network) aantrekken om een sinkhole te bouwen. Dit type aanval creëert een metaforische zinkgat dat de vertrouwelijkheid van de gegevens in gevaar brengt en ook elke service aan het netwerk ontzegt. Het wordt gedaan door alle pakketten te laten vallen in plaats van ze naar hun bestemming te sturen.

Laatste woorden

IoT is absoluut een groot probleem, en het zal alleen maar groter worden met het verstrijken van de tijd. Helaas, hoe groter het wordt, hoe meer doelen het op zijn rug heeft. Alle bijbehorende bedreigingen en IoT-trends worden ook groter. Fabrikanten en anderen die banden hebben met de IoT-industrie zullen de beveiligingsproblemen en bedreigingen serieus moeten nemen.

Kennis is de eerste verdedigingslinie tegen dergelijke bedreigingen. U moet dus op de hoogte zijn van de IoT-beveiligingsbedreigingen en hun tegenmaatregelen.

Phenquestions

Phenquestions