nsloopkup

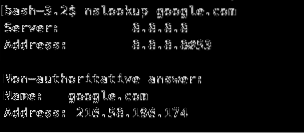

Nslookup is een service/tool om de dns-queryinformatie op te zoeken. Converteert de domeinnaam of host naar IP-adres. Nslookup kan in twee modi worden gebruikt, interactieve en niet-interactieve modus. Interactieve modus wordt voor ons gebruikt voor handmatige controle en niet-interactieve modus helpt bij het scripten van de controles voor een groot aantal invoer. Ook in het geval van geautomatiseerde scripts worden de niet-interactieve commando's gebruikt.

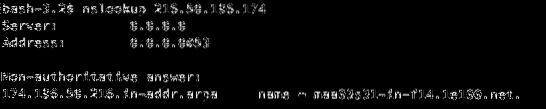

Omgekeerde dns-lookup

We kunnen de rDNS voor het IP controleren met de opdracht nslookup. U kunt de screenshot voor hetzelfde controleren.

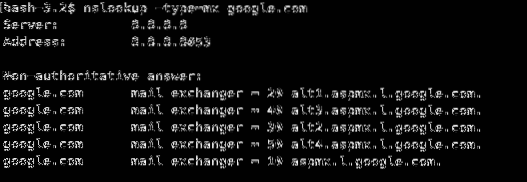

We kunnen een specifiek dns-record opvragen met de opdracht nslookup door het type op te geven. Zie de controle van MX-recordcontrole in de screenshot.

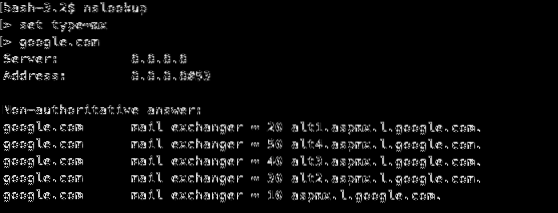

U kunt de interactieve modus bekijken in de volgende schermafbeelding:.

gastheer

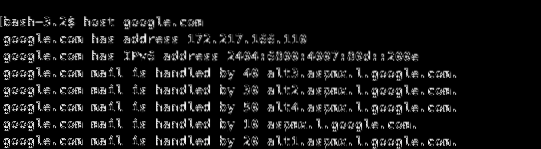

host-opdracht wordt gebruikt voor het uitvoeren van de dns-lookups. Het wordt voornamelijk gebruikt voor het converteren van host naar IP en omgekeerd. U kunt de volgende schermafbeeldingen bekijken voor de details:.

Hieronder volgt het gebruik van het domein in de opdracht "host":

Hieronder volgt het gebruik van IP in de opdracht "host":

Wie is

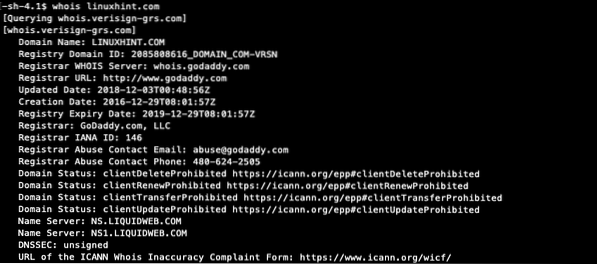

Whois is de manier om erachter te komen of het domein is geregistreerd of niet. Uit het whois-rapport halen we andere informatie, zoals de geregistreerde eigenaar van het domein. Registratiegegevens en de gezaghebbende naamservers van het domein. In het whois-rapport krijgen we het hele adres van de geregistreerde eigenaar met e-mail en telefoonnummer, tenzij de privéregistratie is ingeschakeld. Meestal is het niet ingeschakeld en kunnen we contact opnemen met de geregistreerde eigenaar via de e-mail in het rapport. De reden voor de privéregistratie is het misbruik van informatie in het whois-rapport.

U kunt het whois-rapport op meerdere manieren bekijken. Ofwel via de opdrachtregel of met behulp van sites die de tool gratis bieden. Met behulp van de opdrachtregel kunt u de domeinnaam doorgeven als argument voor de "whois"-opdracht. Hieronder volgt de syntaxis voor het gebruik:

whois jouw domein.com

Een voorbeeldresultaat volgt;

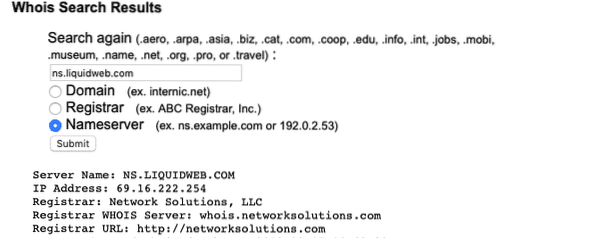

Hieronder volgt een gratis webtool om het wie rapport te vinden.

https://www.internist.net/whois.html

Er zijn drie opties op de interne pagina, ze stellen ons in staat om te zoeken naar het domein, de registrar en naar de naamservers. Door de optie "Naamservers" te selecteren, kunnen we bevestigen of de naamservers correct zijn geregistreerd of niet.

Bijvoorbeeld, de naamservers voor het domein “linuxhint.com” volgen en u kunt de registratiegegevens voor de naamserver “ns . controleren.liquidweb.com“. Zie de afbeelding voor meer details.

linuxhint.com. 3599 IN NS ns1.liquidweb.com.

linuxhint.com. 3599 IN NS ns.liquidweb.com.

ping

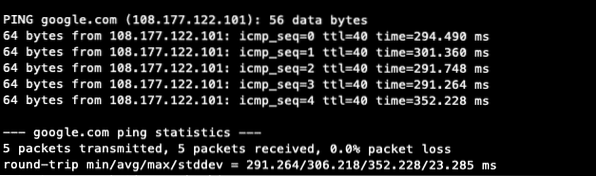

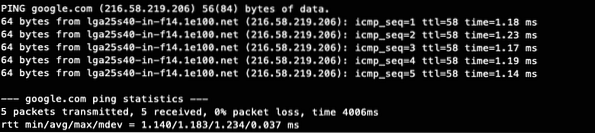

Ping is een netwerkbeheertool die wordt gebruikt om te testen of de bestemmingshost bereikbaar is of niet. Het meet normaal gesproken de retourtijd tussen de oorspronkelijke host en de bestemmingshost. Bij lokale ISP's is de retourtijd ongeveer 300 ms en als we controleren vanaf een server, is de tijd meestal minder dan 10 ms. Hieronder volgt het voorbeeld van een ping-resultaat:.

Van lokaal systeem met minder internetsnelheid

Ping resultaat van een server. U kunt het verschil zien in de tijd voor de rtt van het ping-resultaat van een server en van een lokale ISP.

Uit het bovenstaande resultaat kunnen we de retourtijd ( rtt ) en het pakketverlies in de ping volgen. Op basis van het pakketverlies kunnen we controleren of er een netwerkprobleem bestaat of niet.

De normale ping-opdracht is voor het gebruik van het ipv4-IP-adres. Tegenwoordig zijn ipv6 ip's beschikbaar en ping6 is het commando dat wordt gebruikt met ipv6.

graven

Dig is het meest gebruikte commando om naar de dns-records te zoeken. We kunnen deze opdracht gebruiken om een specifiek record of alle records op verschillende manieren te krijgen. We kunnen de dns-records van een specifieke dns-server bekijken met de opdracht "dig". Pas de resultaten aan op basis van de argumenten die zijn doorgegeven met de opdracht. Met behulp van de trace-optie kunnen we zoeken naar het spoor van de dns-lookup.

traceroute

Traceroute-opdracht wordt gebruikt om het netwerk te diagnosticeren. Met behulp van het traceroute-resultaat kunnen we de vertrouwensvertragingen en pakketverlies op elk knooppunt in het netwerkpad diagnosticeren. Door het traceroute-rapport te analyseren, kunnen we het IP-blok op ISP-niveau (Internet Service Provider) traceren of de netwerkvertraging in het netwerkpad volgen.

Naast de linux-tools, moet u bekend zijn met enkele van de webtools voor het verkrijgen van de dns-rapporten. U kunt webtools vinden voor alle bovenstaande opdrachten die door verschillende sites worden geleverd. Volgende 3 websites die worden gebruikt voor het controleren van dns-rapporten en dns-records.

IntoDNS

intoDNS-rapport behandelt de meeste dns-gerelateerde vragen en controles. Als u een techneut bent, kunt u de meeste dns-gerelateerde problemen oplossen door het rapport te analyseren. U kunt het rapport controleren met het volgende formaat:.

http://intodns.com/linuxhint.com

Digdns

Digdn.info is een dns-rapportagetool van Nixtree. U krijgt gemeenschappelijke DNS-records, rDNS van de IP's in de eerstgenoemde IP's. Zodat de gebruiker kan verifiëren dat alle MX voor de domeinen geldige rDNS hebben of niet. En ook hier SPF-controle uitgevoerd. U kunt het dns-rapport voor "linuxhint" controleren.com” van de volgende link.

https://www.digdns.info/linuxhint.com

Mxtoolbox

Mxtoolbox is niet alleen een dnslookup-tool. Het is een grote verzameling webtools zoals controle op zwarte lijsten, analyse van e-mailheaders, dns-lookup en meer. U kunt de volgende link bezoeken om de beschikbare tools van de site te bekijken:.

https://mxtoolbox.com/NetwerkTools.aspx

Conclusie

Deze tools zijn bedoeld om het dn-rapport op verschillende manieren te verkrijgen. Als u een systeembeheerder bent, moet u bekend zijn met het gebruik van deze tools en hoe u het rapport kunt lezen en begrijpen.

Phenquestions

Phenquestions