TCP-scannen

TCP is een stateful protocol omdat het de status van verbindingen handhaaft. TCP-verbinding omvat een drieweg-handshake van Server-socket en client-side socket. Terwijl een server-socket luistert, stuurt de client een SYN en vervolgens reageert de server terug met SYN-ACK. Client stuurt vervolgens ACK om de handshake voor de verbinding te voltooien

Om te scannen naar een open TCP-poort, stuurt een scanner een SYN-pakket naar de server. Als SYN-ACK wordt teruggestuurd, is de poort open. En als de server de handshake niet voltooit en reageert met een RST, is de poort gesloten.

UDP-scannen

UDP daarentegen is een staatloos protocol en handhaaft de verbindingsstatus niet. Er is ook geen sprake van een handdruk in drie richtingen.

Om naar een UDP-poort te scannen, stuurt een UDP-scanner een UDP-pakket naar de poort. Als die poort gesloten is, wordt een ICMP-pakket gegenereerd en teruggestuurd naar de oorsprong. Als dit niet gebeurt, betekent dit dat de poort open is.

UDP-poortscanning is vaak onbetrouwbaar omdat ICMP-pakketten door firewalls worden verwijderd, waardoor valse positieven voor poortscanners worden gegenereerd.

Poortscanners

Nu we hebben gekeken naar hoe poortscannen werkt, kunnen we verder gaan met verschillende poortscanners en hun functionaliteit.

Nmap

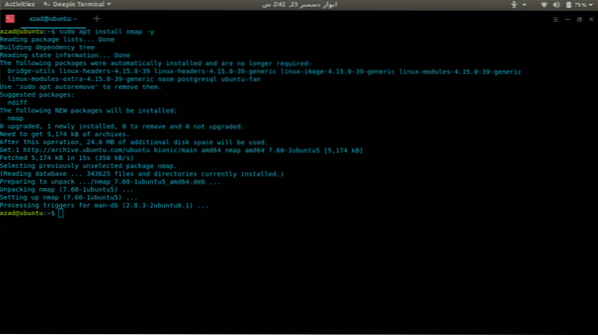

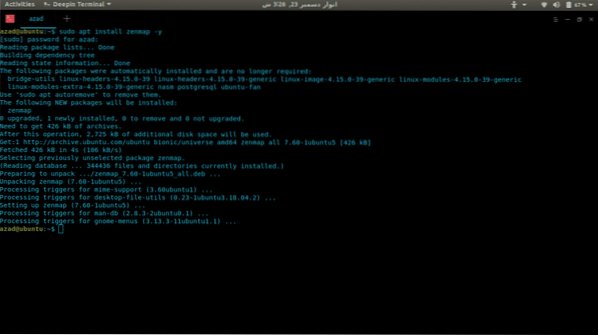

Nmap is de meest veelzijdige en uitgebreide poortscanner die tot nu toe beschikbaar is. Het kan alles doen, van poortscannen tot vingerafdrukken Besturingssystemen en scannen op kwetsbaarheden. Nmap heeft zowel CLI- als GUI-interfaces, de GUI heet Zenmap. Het heeft veel verschillende opties om snelle en effectieve scans uit te voeren. Hier leest u hoe u Nmap in Linux installeert.

sudo apt-get updatesudo apt-get upgrade -y

sudo apt-get install nmap -y

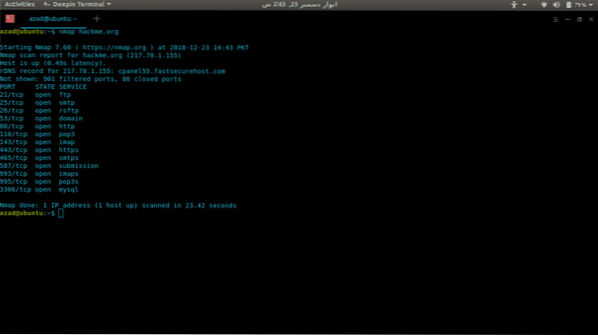

Nu gebruiken we Nmap om een server te scannen (hackme.org) voor open poorten en om de beschikbare services op die poorten weer te geven, het is heel eenvoudig. Typ gewoon nmap en het serveradres.

nmap hackme.org

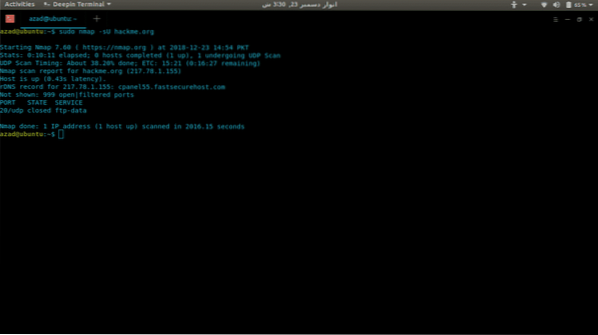

Als u naar UDP-poorten wilt scannen, voegt u de optie -sU toe aan sudo, omdat hiervoor rootrechten nodig zijn.

sudo nmap -sU hackme.org

Er zijn veel andere opties beschikbaar in Nmap, zoals:

-p-: Scan voor alle 65535 poorten-sT: TCP-verbindingsscan

-O : Scant of het besturingssysteem actief is

-v : Uitgebreide scan

-A: Agressieve scan, scant op alles

-T[1-5] : Om de scansnelheid in te stellen

-Pn : In het geval dat de server ping blokkeert

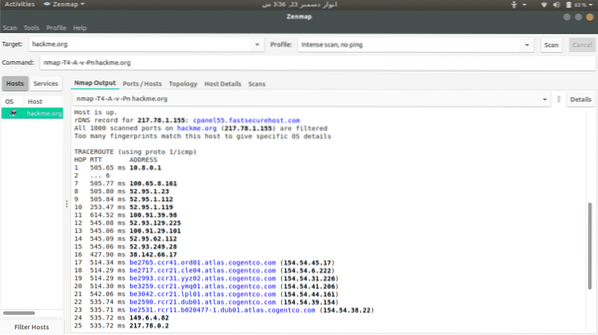

Zenmap

Zenmap is een GUI-interface van Nmap voor click-kiddies, zodat u de opdrachten niet hoeft te onthouden. Om het te installeren, typt u

sudo apt-get install -y zenmap

Om een server te scannen, typt u het adres en selecteert u uit de beschikbare scanopties.

Netcat

Netcat is een onbewerkte TCP- en UDP-poortschrijver die ook kan worden gebruikt als poortscanner. Het maakt gebruik van connect scan, daarom is het niet zo snel als Network Mapper. Om het te installeren, typt u

[e-mail beveiligd]:~$ sudo apt install netcat-traditional -yOm te controleren op een open poort, schrijf

[e-mail beveiligd]:~$ nc -z -v hackme.org 80... knip ..

hackme.org [217.78.1.155] 80 (http) openen

Als u naar een reeks poorten wilt scannen, typt u

[e-mail beveiligd]:~$ nc -z -nv 127.0.0.1 20-80(ONBEKEND) [127.0.0.1] 80 (http) openen

(ONBEKEND) [127.0.0.1] 22 (ssh) open

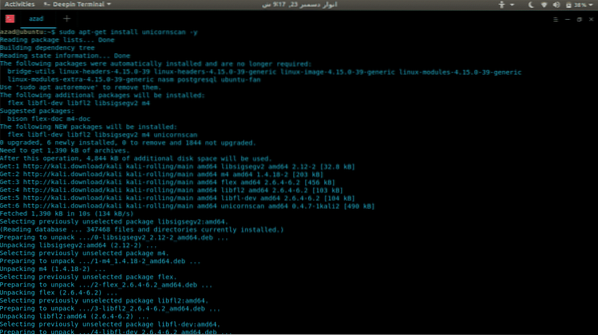

Eenhoornscan

Unicornscan is een uitgebreide en snelle poortscanner, gebouwd voor onderzoekers van kwetsbaarheden. In tegenstelling tot Network Mapper gebruikt het zijn eigen User-land Distributed TCP/IP-stack. Het heeft veel functies die Nmap niet heeft, sommige worden gegeven,

- Asynchrone staatloze TCP-scanning met alle variaties van TCP-vlaggen.

- Asynchrone staatloze TCP-banner grijpen

- Asynchrone protocolspecifieke UDP-scanning (genoeg handtekening verzenden om een reactie uit te lokken).

- Actieve en passieve externe OS-, applicatie- en componentidentificatie door reacties te analyseren.

- PCAP-bestandsregistratie en -filtering

- Relationele database-uitvoer

- Ondersteuning voor aangepaste modules

- Aangepaste datasetweergaven

Om Unicornscan te installeren, typt u

[email protected]:~$ sudo apt-get install unicornscan -y

Om een scan uit te voeren, schrijft u

[e-mail beveiligd]:~$ sudo us 127.0.0.1TCP open ftp[21] van 127.0.0.1 tl 128

TCP open smtp [25] van 127.0.0.1 tl 128

TCP open http[ 80] van 127.0.0.1 tl 128

... knip ..

Conclusie

Poortscanners zijn handig, of je nu een DevOp, Gamer of een Hacker bent. Er is geen echte vergelijking tussen deze scanners, geen van hen is perfect, elk heeft zijn voor- en nadelen. Het hangt volledig af van uw vereisten en hoe u ze gebruikt.

Phenquestions

Phenquestions