Volledige schijfversleuteling (FDE) is een van de beste beveiligingsmaatregelen die u kunt nemen om gegevens in de opslag van uw apparaat te beschermen. Zoals de naam al aangeeft, versleutelt FDE de inhoud (bestanden, software) van een opslagstation in zijn geheel, inclusief het besturingssysteem zelf. FDE kan worden geactiveerd in Linux, Windows en macOS, evenals Android-systemen.

Als FDE op uw apparaat is ingeschakeld, moet u bij elke inlogpoging een coderingssleutel opgeven. Zodra u de juiste coderingssleutel invoert, wordt de schijf gedecodeerd en start uw apparaat zoals gewoonlijk op.

FDE moet niet worden verward met File Level Encryption (FLE), aangezien deze laatste alleen individuele bestanden beschermt die handmatig door de gebruiker zijn versleuteld.

Er moet ook worden opgemerkt dat volledige schijfversleuteling alleen werkt zolang de gebruiker is uitgelogd bij het systeem. Zodra een geautoriseerde gebruiker inlogt op het systeem,

Hoewel FDE op zichzelf niet voldoende is, is het een geweldige eerste stap om uw gegevens te beveiligen tegen ongeoorloofde toegang.

In deze zelfstudie leert u hoe u ArchLinux instelt met volledige schijfversleuteling met UEFI-firmwaremodus en in een GPT-schijfpartitie.

Stap 1: Stel opstartmodus in op UEFI

Om deze handleiding te volgen, moet u eerst de opstartmodus instellen op UEFI.

Om te controleren of uw systeem al in UEFI is, geeft u de volgende opdracht om de efivars-map op te roepen:

$ ls /sys/firmware/efi/efivarsAls er geen fout wordt gevraagd voor de directory, kunt u er zeker van zijn dat het systeem is opgestart in UEFI.

Als het systeem niet is opgestart in UEFI, start u opnieuw op en drukt u op de menutoets op uw toetsenbord (welke toets dat is, hangt af van het specifieke model dat u gebruikt; zoek het op). Open het firmware-tabblad en stel het systeem in om op te starten in de UEFI-modus.

Stap 2: Zorg ervoor dat de systeemklok nauwkeurig is

Controleer of uw systeemklok up-to-date is door het volgende in te voeren:

$ timedatectl set-ntp trueDe volgende syntaxis stelt de tijd in:

$ timedatectl ingestelde tijd "jjjj-MM-dd uu:mm:ss"Stap 3: Scheid partities in opslag

Om gdisk te gebruiken om root- en opstartpartities te maken, moet u het volgende doen:

$ gdisk /dev/sdaVerwijder vervolgens reeds bestaande partities door op te drukken O, en druk op nee tweemaal wanneer om invoer wordt gevraagd. Druk vervolgens op p om de reeds bestaande partities weer te geven, drukt u op met wie om deze partities te overschrijven, en druk op ja bevestigen.

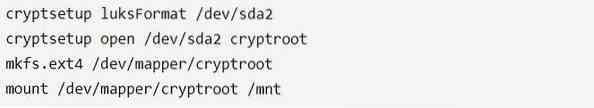

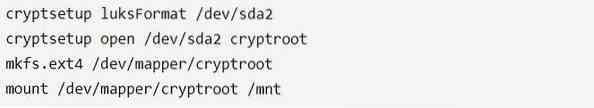

Stap 4: Klaar rootpartitie

De volgende stap is het opzetten van een rootpartitie. Doe dit door het volgende in te voeren:

$ cryptsetup luksFormat /dev/sda2$ cryptsetup open /dev/sda2 cryptroot

$ mkfs.ext4 /dev/mapper/cryptroot

Koppel vervolgens de gecodeerde rootpartitie:

$ mount /dev/mapper/cryptroot /mnt

Stap 5: Configureer de opstartpartitie

Voer de volgende opdracht uit om de opstartpartitie te maken:

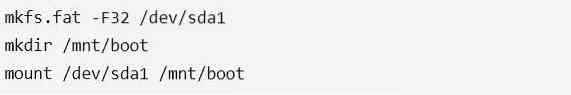

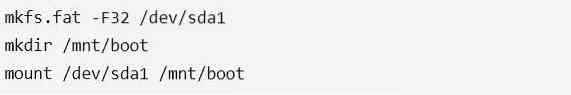

$ mkfs.vet -F32 /dev/sda1$ mkdir /mnt/boot

Koppel vervolgens de partitie door het volgende in te voeren:

$ mount /dev/sda1 /mnt/boot

Stap 6: Ondersteunende afhankelijkheden installeren

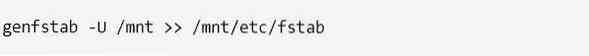

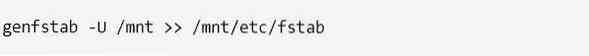

Geef de volgende opdracht om een fstab-bestand te maken:

$ genfstab -U /mnt >> /mnt/etc/fstab

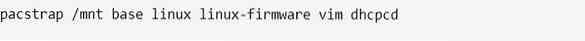

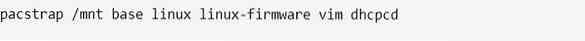

Download vervolgens de vim- en dhcpcd-pakketten door het volgende in te voeren:

Stap 7: Wijzig de hoofdmap

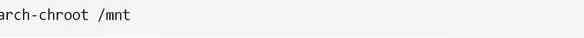

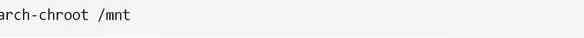

Gebruik de volgende opdracht om de hoofdmap te wijzigen:

$ arch-chroot /mnt

Stap 8: Tijdzones instellen

Zorg ervoor dat de tijdzone overeenkomt met uw locatie:

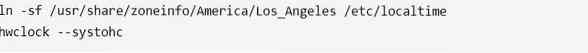

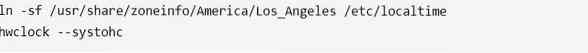

$ ln -sf /usr/share/zoneinfo/America/Los_Angeles /etc/localtime$ uurklok --systohc

Stap 9: Wijzig relevante locaties Local

Voer de volgende opdracht uit om de relevante landinstellingen weer te geven:

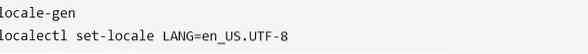

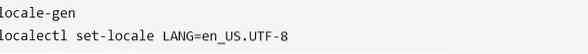

$ locale-gen$ localectl set-locale LANG=nl_US.UTF-8

In het bijzonder zult u de /etc/locale.gen locale.

Stap 10: Verander naar mkinitcpio

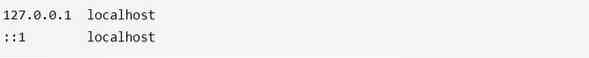

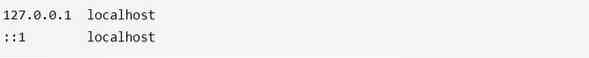

Voeg eerst de /etc/-hosts toe:

# 127.0.0.1 lokale host# ::1 lokale host

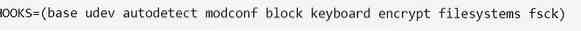

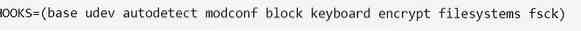

Zoek en wijzig vervolgens /etc/mkinitcpio.conf.

Zorg ervoor dat u de versleutelde hooks opneemt en de toetsenbordhaken overdraagt zodat de versleuteling deze volgt.

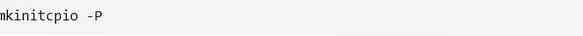

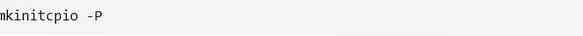

Geef de volgende opdracht om de opstartinstallatiekopieën te maken:

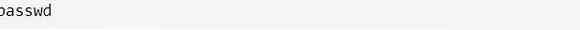

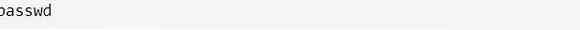

Stap 11: versleutelingssleutel invoeren

$ wachtwoord

Stap 12: ucode-pakket installeren

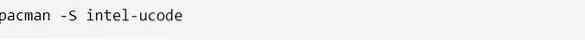

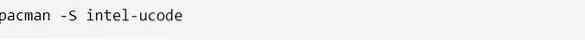

Als u intel gebruikt, typt u de volgende opdracht:

$ pacman -S intel-ucode

Voor AMD-gebruikers zou de opdracht moeten zijn:

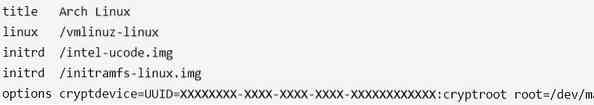

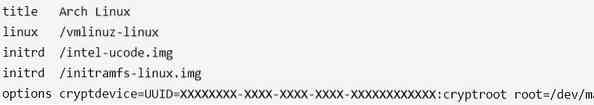

Stap 13: EFI Boot Manager installeren en instellen

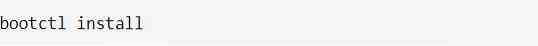

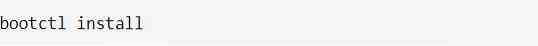

Voer de volgende opdracht uit om een EFI-opstartmanager te installeren:

$ bootctl installeren

Stap 14: Start opnieuw opstarten

Typ exit en start opnieuw op.

$ opnieuw opstartenBij het opnieuw opstarten wordt u gevraagd een wachtwoord in te voeren.

Dat is het! Zo installeer je ArchLinux met Full Disk Encryption.

Conclusie

Een van de beste manieren om uw telefoon, computer en laptop te beschermen tegen ongeoorloofde aanmeldingen is volledige schijfversleuteling.

In deze zelfstudie hebt u geleerd hoe u ArchLinux installeert met volledige schijfversleuteling. Met FDE tot uw beschikking hoeft u zich geen zorgen meer te maken dat andere mensen uw systeem binnendringen.

Hopelijk vond je deze tutorial nuttig en gemakkelijk te volgen. Blijf bij linuxhint.com voor meer berichten met betrekking tot gegevensbeveiliging.

Phenquestions

Phenquestions