Na het opzetten van een server behoren tot de eerste gebruikelijke stappen in verband met beveiliging de firewall, updates en upgrades, ssh-sleutels, hardwareapparaten. Maar de meeste systeembeheerders scannen hun eigen servers niet om zwakke punten te ontdekken, zoals uitgelegd met OpenVas of Nessus, noch zetten ze honeypots of een Intrusion Detection System (IDS) op, zoals hieronder wordt uitgelegd.

Er zijn verschillende IDS op de markt en de beste zijn gratis, Snort is het populairst, ik ken alleen Snort en OSSEC en ik geef de voorkeur aan OSSEC boven Snort omdat het minder middelen verbruikt, maar ik denk dat Snort nog steeds de universele is. Extra opties zijn: Suricata, Bro IDS, Security Onion.

Het meest officiële onderzoek naar IDS-effectiviteit is vrij oud, uit 1998, hetzelfde jaar waarin Snort oorspronkelijk werd ontwikkeld en werd uitgevoerd door DARPA, concludeerde het dat dergelijke systemen nutteloos waren vóór moderne aanvallen. Na 2 decennia evolueerde IT met geometrische progressie, de beveiliging ook en alles is bijna up-to-date, het adopteren van IDS is nuttig voor elke systeembeheerder.

Snuif IDS

Snort IDS werkt in 3 verschillende modi, als sniffer, als pakketlogger en netwerkinbraakdetectiesysteem. De laatste is de meest veelzijdige waarvoor dit artikel is gericht.

Snort installeren

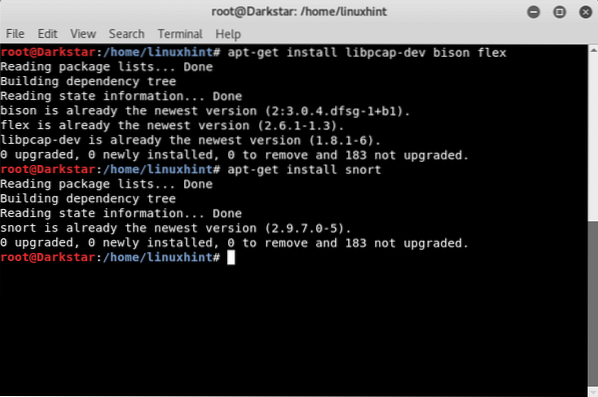

apt-get install libpcap-dev bison flexDan lopen we:

apt-get install snortIn mijn geval is de software al geïnstalleerd, maar dit was niet standaard, zo was het geïnstalleerd op Kali (Debian).

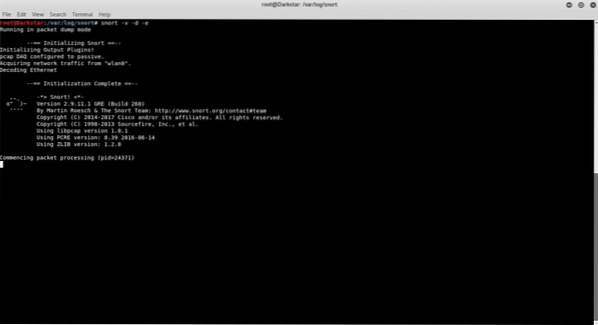

Aan de slag met de snuffelmodus van Snort

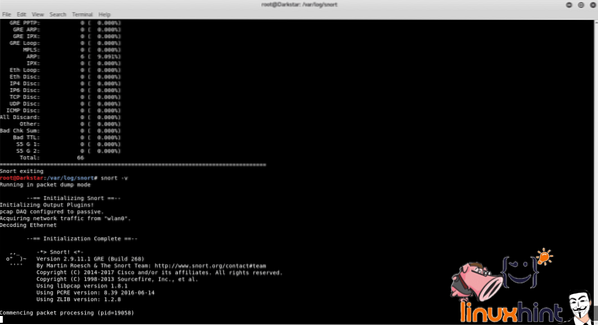

De sniffer-modus leest het netwerkverkeer en geeft de vertaling weer voor een menselijke kijker.

Typ om het te testen:

Deze optie mag niet normaal worden gebruikt, het weergeven van het verkeer vereist te veel bronnen en wordt alleen toegepast om de uitvoer van de opdracht weer te geven.

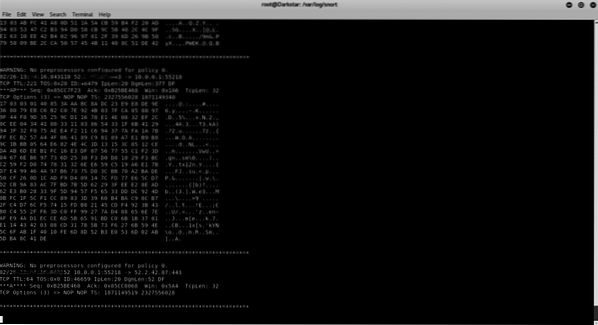

In de terminal kunnen we headers zien van verkeer gedetecteerd door Snort tussen de pc, de router en internet. Snort meldt ook het gebrek aan beleid om te reageren op het gedetecteerde verkeer.

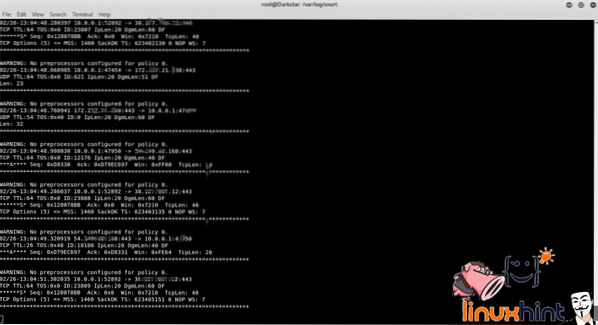

Als we willen dat Snort de gegevens ook laat zien, typt u:

Om de headers van laag 2 weer te geven:

# snuiven -v -d -eNet als de "v" -parameter, vertegenwoordigt "e" ook een verspilling van middelen, het gebruik ervan moet worden vermeden voor productie.

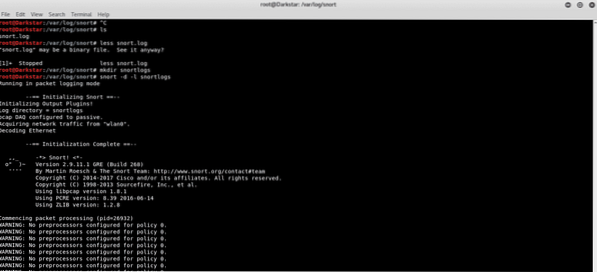

Aan de slag met Snort's Packet Logger-modus

Om de rapporten van Snort op te slaan, moeten we voor Snort een logdirectory specificeren, als we willen dat Snort alleen headers toont en het verkeer op het schijftype logt:

# mkdir snortlogs# snort -d -l snortlogs

Het logboek wordt opgeslagen in de snortlogs-map.

Als u de logbestanden wilt lezen, typt u:

# snort -d -v -r logbestandsnaam.log.xxxxxxx

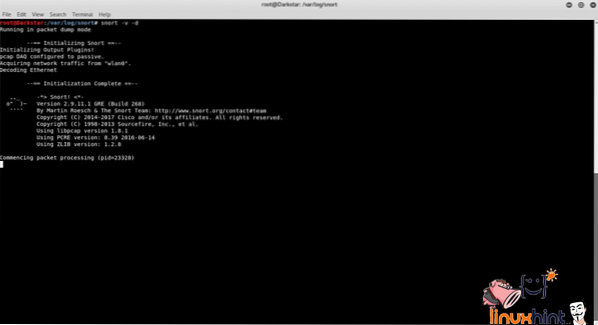

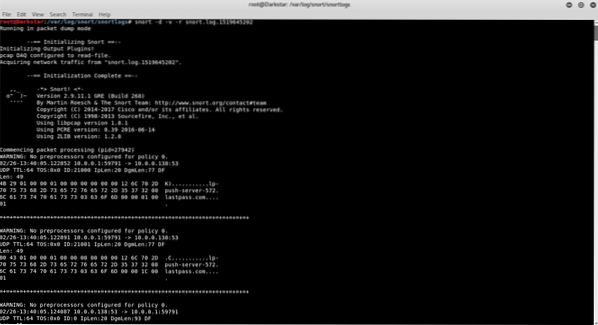

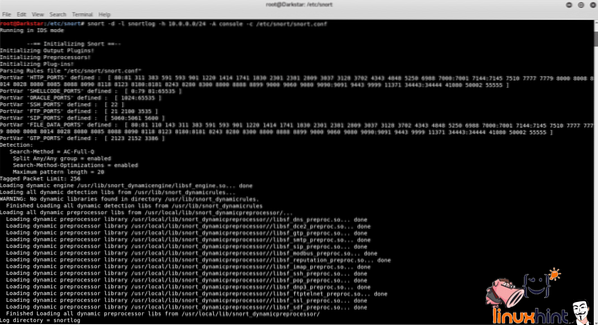

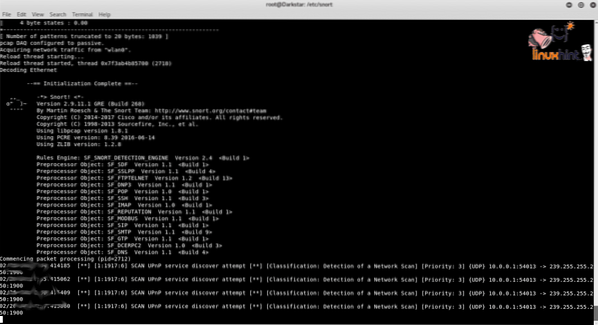

Aan de slag met Snort's Network Intrusion Detection System (NIDS)-modus

Met het volgende commando leest Snort de regels die gespecificeerd zijn in het bestand /etc/snort/snort.conf om het verkeer goed te filteren, het vermijden van het lezen van het hele verkeer en focussen op specifieke incidenten

genoemd in de snuif.conf via aanpasbare regels.

De parameter "-A console" instrueert snort om te waarschuwen in de terminal.

# snort -d -l snortlog -h 10.0.0.0/24 -A console -c snort.conf

Bedankt voor het lezen van deze inleidende tekst voor het gebruik van Snort.

Phenquestions

Phenquestions