Om samen te vatten hoe Fail2ban werkt, let het actief op tekenen van mogelijk misbruik van wachtwoordverificatie om IP-adressen uit te filteren en regelmatig de systeemfirewall bij te werken om deze IP-adressen voor een bepaalde periode op te schorten.

Deze korte handleiding laat u zien hoe u Fail2ban instelt op uw Ubuntu 20.04 systeem.

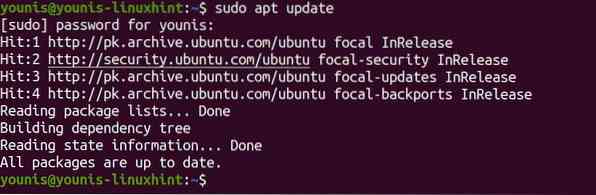

Update de officiële pakketlijst

We krijgen fail2ban van de officiële Ubuntu-repositories. Start de terminal en voer de volgende opdracht in om de pakketlijst bij te werken voor de nieuwste beschikbare versie van Fail2ban:

$ sudo apt-update

Installeer Fail2ban

Voer vervolgens de volgende opdracht in om het bijgewerkte Fail2ban-pakket te installeren:

$ sudo apt install fail2ban

De fail2ban-service wordt na installatie vanzelf geactiveerd en gestart.

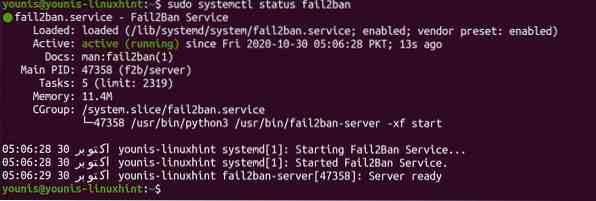

Installatie verifiëren

Toch moet u controleren of het correct is geïnstalleerd. Voer de onderstaande opdracht uit om de installatie te controleren:

$ sudo systemctl status fail2ban

Als de Actief regel in de uitvoer bevat actief (lopen), jullie zijn allemaal goed. Laten we verder gaan en zien hoe Fail2ban te configureren.

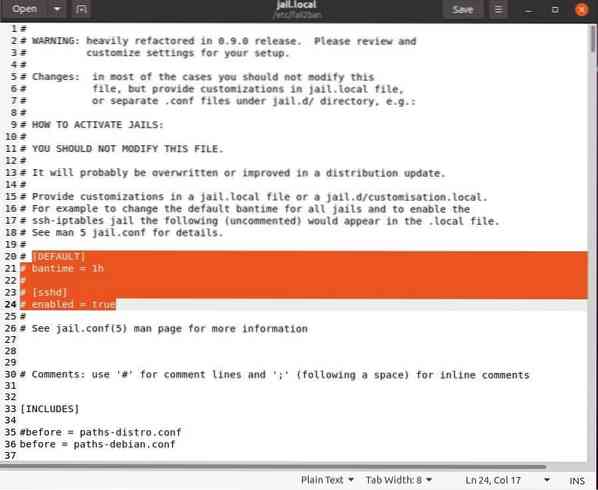

Fail2ban configureren op Ubuntu 20.04

Om Fail2ban op Ubuntu te configureren, zullen we twee specifieke configuratiebestanden bewerken:. Een is gevangenis.conf in de /etc/fail2ban/ locatie, en de andere heet standaard-debian.conf in /etc/fail2ban/jail.d/. Maar om hun integriteit te behouden, zullen we ze niet rechtstreeks bewerken, omdat dit het programma zou kunnen breken, en we zullen zeker niet in staat zijn om de software bij te werken. In plaats daarvan maken we kopieën van elk en bewerken we ze.

Voer de onderstaande opdracht uit om jail te kopiëren en plakken.conf als jail.lokaal:

$ sudo cp /etc/fail2ban/jail.conf,lokaal

We zullen ons ertoe verbinden dit specifieke bestand in deze tutorial te wijzigen. Start de kopie in een teksteditor om te beginnen met bewerken. Voer de volgende opdracht uit:

Laten we eens kijken welke veranderingen we kunnen aanbrengen.

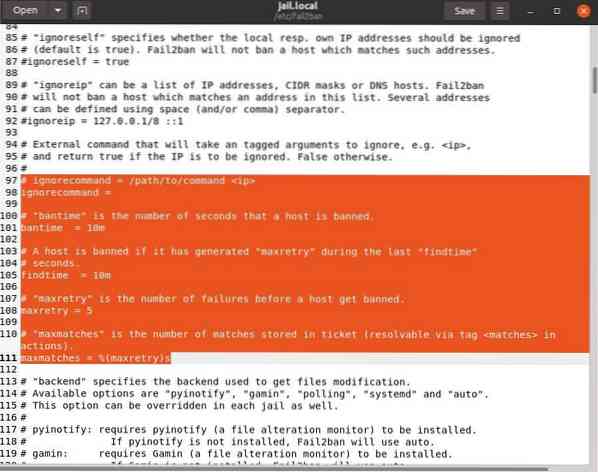

IP-banparameters configureren

De ban-time van alle IP-adressen wordt ingesteld door een parameter die bekend staat als bantime. De waarde die is ingesteld voor bantime is standaard slechts 10 minuten. U kunt de waarde ervan wijzigen in elke tijdslimiet die u aan de verbannen wilt opleggen. Als u bijvoorbeeld de bantime voor alle verbannen IP-adressen wilt instellen, kunt u deze instellen als:

# bantime = 1dJe kunt ook permanente bans maken door een negatieve waarde toe te kennen.

Een andere zeer belangrijke variabele is tijd vinden. Het definieert de toegestane tijdsduur tussen opeenvolgende inlogpogingen. Als de meerdere inlogpogingen zijn gedaan binnen de tijd die is gedefinieerd door tijd vinden, er zou een verbod worden ingesteld op het IP.

# vindtijd = 10mAls laatste is er maxretry. Het definieert het exacte aantal mislukte inlogpogingen dat is toegestaan binnen de tijd vinden. Als het aantal mislukte autorisatiepogingen binnen de tijd vinden overtreft de maxretry waarde, zou het IP worden verbannen om opnieuw in te loggen. De standaardwaarde is 5.

# maxretry = 5Met Fail2ban kunt u ook immuniteit verlenen aan IP-adressen en IP-bereiken van uw keuze. Deze voorwaarden die hierboven zijn besproken, zijn niet van toepassing op deze IP's, waardoor u in wezen een soort witte lijst kunt maken.

Om een IP aan deze witte lijst toe te voegen, wijzigt u de negeerip-regel en typt u het IP-adres om uit te sluiten:

# negeerip = 127.0.0.1/8 ::1 222.222.222.222 192.168.55.0/24

Als beheerder moet u vóór alles uw IP-adres aan deze witte lijst toevoegen.

Afsluiten

Deze tutorial liet je zien hoe je Fail2ban instelt op Ubuntu. We hebben het rechtstreeks vanuit de standaard Ubuntu-repository's geïnstalleerd. We hebben ook gekeken hoe we het kunnen configureren en op welke manieren. Je zou nu moeten weten hoe je verbodsvoorwaarden instelt en hoe je IP's uitsluit van het krijgen van het verbod.

Phenquestions

Phenquestions