OpenVAS is de open source-versie van Nessus, die ontstond nadat Nessus een closed source-scanner werd. Nessus was een van de eerste kwetsbaarheidsscanners (Nmap is natuurlijk ouder en kan ook worden gebruikt om gaten te scannen). OpenVAS. Het wordt beschouwd als een van de beste beveiligingsscanners, in dit artikel zal ik je laten zien hoe je het op Ubuntu installeert en je een inleiding geven om het in te stellen en je scans op Ubuntu-systemen uit te voeren. Laten we beginnen.

OpenVAS-installatie

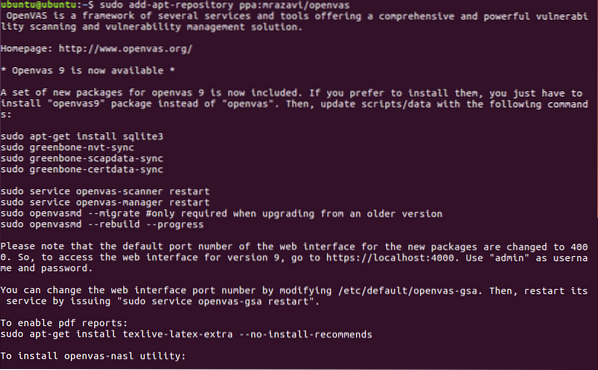

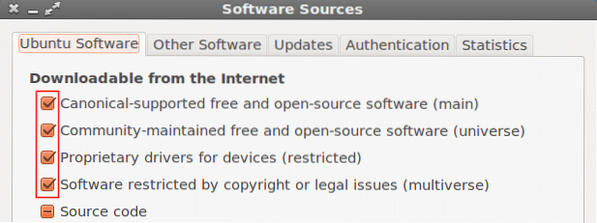

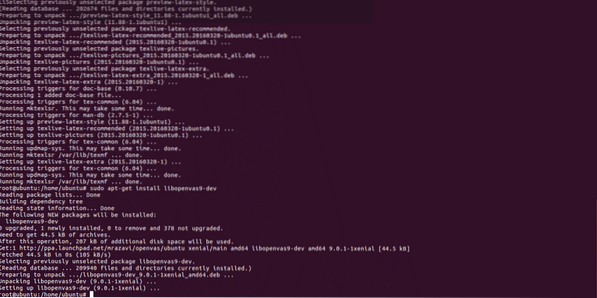

Allereerst moeten we onze repositories aanpassen zoals weergegeven in de afbeelding:

Voer dan uit:

apt-get update

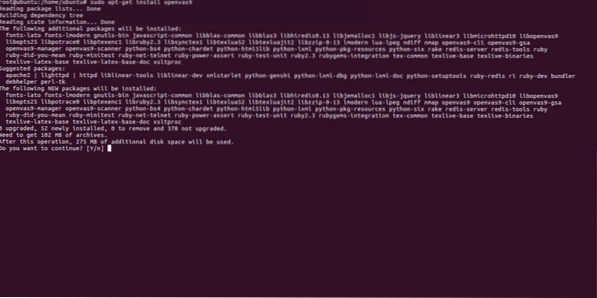

Laten we nu verder gaan met het downloaden van openvas9

sudo apt-get install openvas9

Als u wordt gevraagd of u door wilt gaan, antwoord dan met ja en ga door met de installatie. Er verschijnt een nieuw scherm met de vraag JA of NEE. Selecteer gewoon ja en ga verder

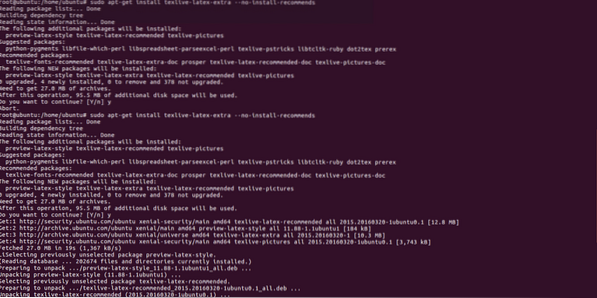

Nadat Openvas9 is geïnstalleerd, voert u de volgende opdrachten uit:

sudo greenbone-nvt-syncsudo greenbone-scapdata-sync

sudo greenbone-certdata-sync

Het kan een uur of langer duren voordat de database is bijgewerkt.

Nadat de synchronisatie is beëindigd, start u de services opnieuw en bouwt u de database met kwetsbaarheden opnieuw op door uit te voeren

service openvas-manager opnieuw opstarten

openvasmd --rebuild --progress

Laatste stap om het installatieproces te beëindigen:

sudo apt-get install libopenvas9-dev

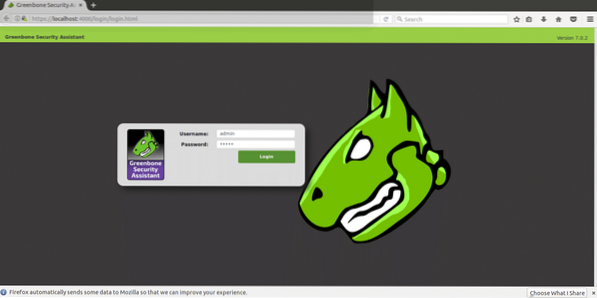

Na de installatie openen we https://localhost:4000 en moeten we het volgende scherm zien:

BELANGRIJK: Als u een SSL-fout ziet bij het openen van de pagina, negeert u deze en gaat u verder.

Log in met "admin" zowel als gebruiker als wachtwoord en ga eenmaal binnen naar "configuratie" en "doel".

Onze doel- en scanvereisten configureren

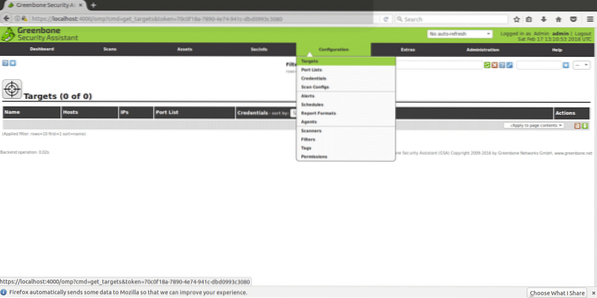

Openvas kan zowel vanaf de opdrachtregel als via onze browsers worden gebruikt. In deze tutorial leg ik uit hoe je de webversie gebruikt die volledig intuïtief is.

Klik na het inloggen op CONFIGURATIE en dan DOELWIT zoals weergegeven in de volgende schermafbeelding:

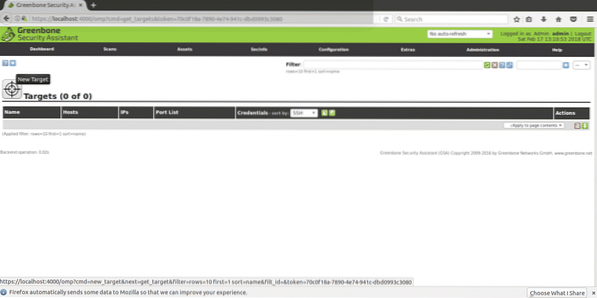

Eenmaal in "TARGETS" zie je een klein pictogram van een witte ster in een lichtblauw vierkant, klik daar om je eerste doelwit toe te voegen.

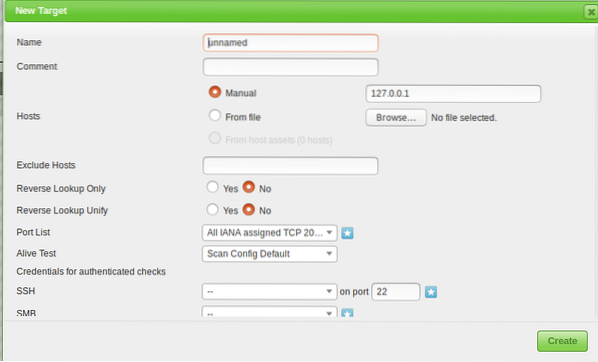

In het volgende venster zien we de volgende velden:

Naam: Hier schrijf je de naam van je doelwit.

Commentaar: geen commentaar

Hosts Handleiding / Uit bestand: U kunt het IP-adres instellen of een bestand laden met verschillende hosts, u kunt ook een domeinnaam schrijven in plaats van een IP.

Verhuurders uitsluiten: Als je in de bovenstaande stap een reeks IP's hebt gedefinieerd, kun je hosts uitsluiten.

Omgekeerd opzoeken: Ik denk dat deze opties alleen zijn om domeinen te ontdekken die aan een IP zijn gekoppeld als je een IP invoert in plaats van een domeinnaam. Ik heb deze optie NEE als standaard gelaten.

Poort Lijst: Hier kunnen we kiezen welke poorten we willen scannen, ik raad aan om alle poorten zowel TCP als UDP te laten als je tijd hebt.

Levend testen: Laat dit als standaard, maar als uw doel geen ping retourneert (zoals Amazon-servers bijvoorbeeld), moet u mogelijk "overwegen als levend" selecteren om de scan uit te voeren ondanks het ontbreken van ping.

Referenties voor geverifieerde controles: U kunt de inloggegevens van uw systeem toevoegen om Openvas op lokale kwetsbaarheden te laten controleren.

U hoeft alleen een ip-adres of domeinnaam, het bereik van de poorten die u wilt scannen en inloggegevens in te voeren als u wilt controleren op lokale kwetsbaarheden, en een naam om de taak te identificeren.

Om verder te gaan, in het hoofdmenu (dezelfde menubalk waarin we CONFIGURATIE hebben gevonden) vind je "SCANS", klik daar en selecteer "TAAK" in het submenu en in het volgende scherm zie je weer een witte ster binnen een lichtblauw vierkant in de linkerbovenhoek van je scherm (precies zoals toen we het doel maakten).

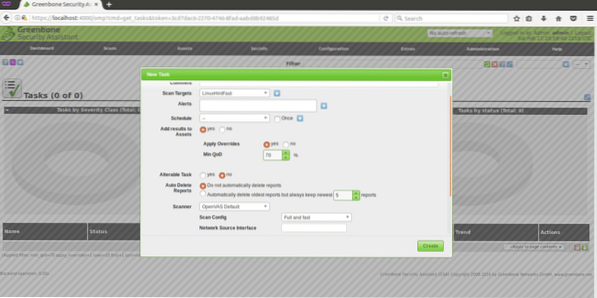

In het onderstaande venster wordt gevraagd:

Scandoelen: hier kiezen we het doel dat we willen scannen, het is een vervolgkeuzemenu dat alle doelen weergeeft die we definiëren.

waarschuwingen: stuurt een melding onder bepaalde voorwaarden, u kunt bijvoorbeeld e-mailmeldingen krijgen, het is nu niet nuttig voor ons.

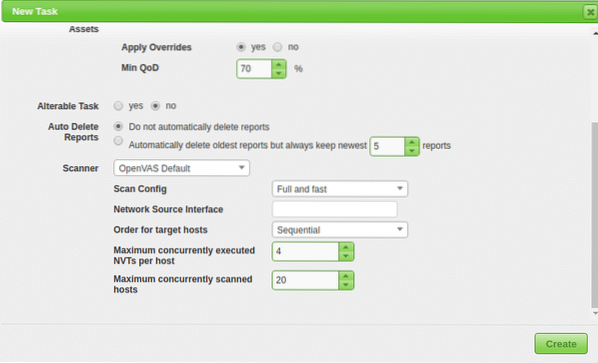

Overschrijven: Dit is handig om het rapportagegedrag van Openvas . te wijzigen. Via deze functie kunt u valse positieven voorkomen of Openvas ertoe brengen om voorwaarden te melden, anders zou het niet.

Min QoD: Dit betekent "Minimale detectiekwaliteit" en met deze optie kunt u OpenVas vragen om alleen echte potentiële bedreigingen te tonen. Als je 100% instelt en Openvas een gat detecteert, is het zeker een functioneel beveiligingslek, een misbruikbaar gat, voor deze tutorial heb ik de standaard 70% gelaten.

Automatisch verwijderen: Met deze optie kunnen we oude rapporten overschrijven, u kunt kiezen hoeveel rapporten u per taak wilt opslaan, standaard als u markeert om automatisch te verwijderen, zal Openvas de laatste 5 rapporten opslaan, maar u kunt dit bewerken.

Scanconfiguratie: Deze optie is om de intensiteit van de scan te selecteren, om Openvas te proberen, selecteer een snelle scan voordat u met een echt doel gaat. De meest diepe en ultieme scan kan dagen duren..

Netwerkbroninterface: Hier kunt u het netwerkapparaat specificeren.Ik deed het niet voor deze tutorial.

Bestelling voor doelhosts:Raak deze optie aan als je een IP-bereik of meerdere doelen hebt geselecteerd en je prioriteiten hebt met betrekking tot de volgorde waarin doelen worden gescand.

Maximaal gelijktijdig uitgevoerde NVT per host: Hier kunt u het maximum aantal kwetsbaarheden definiëren dat tegelijkertijd voor elk doel wordt gecontroleerd.

Maximaal gelijktijdig gescande hosts: Als u verschillende doelen en taken heeft, kunt u gelijktijdige scans uitvoeren, hier kunt u het maximum van gelijktijdige uitvoeringen definiëren.

Het doel scannen

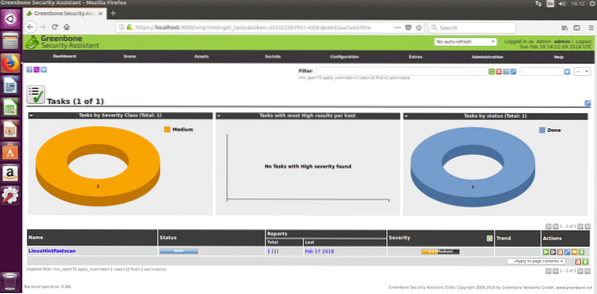

Na alle bovenstaande stappen ontvangen we het volgende scherm, om de scan te starten, moeten we op de witte afspeelknop drukken in een groen vierkant onderaan de pagina, waar onze taak "LinuxHintFast" verschijnt.

Je kunt daar wachten of optioneel op de naam van je taak klikken en je krijgt het volgende scherm:

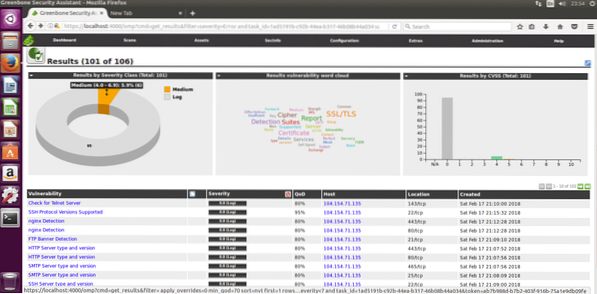

Je moet de pagina vernieuwen om de voortgang te zien. Zodra de scan is voltooid, kunt u op "RESULTATEN" klikken om ze te zien, en optioneel kunt u ze downloaden als XML, ik voeg de XML-rapporten van een scan bij https://www.linuxinstituut.org als voorbeeld (met goedkeuring van de webmaster).

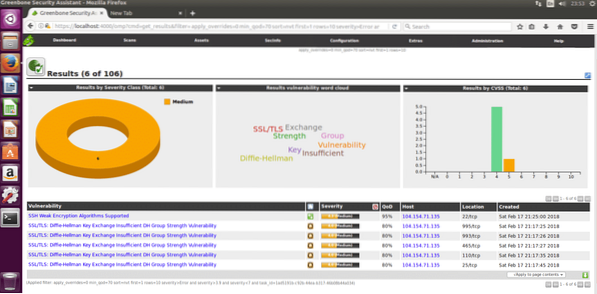

Nadat u op resultaten heeft geklikt, ziet u het volgende, waarin 6 middelgrote waarschuwingen verschijnen. Klik op het gemarkeerde gebied (de gele, die rood kan zijn als de waarschuwingen ernstig zijn) om details te zien.

Hier de gedetailleerde lijst van de 6 gedetecteerde middelgrote kwetsbaarheden:

Ik hoop dat deze introductie tot OpenVas en de installatiehandleiding u op weg helpen met deze zeer krachtige scanoplossing voor beveiliging.

Phenquestions

Phenquestions