Vereisten

Deze handleiding gebruikt Ubuntu 16.04 als het besturingssysteem waarop de webserver draait. Dezelfde stappen kunnen echter worden gebruikt voor alle andere Ubuntu-versies, zolang er geen verschil is in de instellingen. Deze handleiding gaat ervan uit dat de gebruiker al een webserver heeft geïnstalleerd, en dat is Nginx. Als de SSH-client wordt Putty gebruikt en als bestandseditor wordt Nano aanbevolen.

Oplossing

- De webserver die op de Droplets is gemaakt, is toegankelijk via het SSH-protocol. Download en installeer Putty van de officiële website. De applicatie is volledig gratis.

- Na het downloaden van Putty, ga je gang en download de Nano. Het doel van Putty is om toegang te krijgen tot de Linux-console om shell-opdrachten te typen, terwijl Nano wordt gebruikt voor het bewerken van interne bestanden zoals het standaard Nginx-bestand.

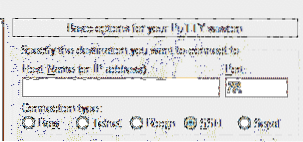

- Start de Putty en ga naar het tabblad Sessie.

- Typ in het veld Hostnaam het IP-adres van de DigitalOcean-druppel waar de webserver is geïnstalleerd. Het IP-adres van de Droplets is te vinden in https://cloud.digitale oceaan.com/druppels. Typ 22 . in het poortveld.

- Nadat je alle vereiste velden hebt ingevuld, zoals hierboven te zien, druk je op OK om de wijzigingen toe te passen en log je in op de Droplet. Bij het inloggen op het systeem zal het de gebruikersnaam en het wachtwoord van de Droplet vragen. Zowel de gebruikersnaam als het wachtwoord worden gemaild naar het geregistreerde e-mailadres in DigitalOcean bij het maken van de Droplet.

- Deze handleiding maakt gebruik van Certbot, een tool van derden om het hele proces van het ophalen en vernieuwen van de digitale certificaten te automatiseren. Certbot heeft een eigen website van waaruit de te gebruiken commando's eenvoudig kunnen worden gegenereerd. Volgens Certbot zijn dit de juiste opdrachten om Certbot op Ubuntu te installeren:. Eerst werkt het de pakketinformatie in de lokale repository bij, dan installeert het een algemeen pakket met software-eigenschappen dat een aantal handige scripts biedt bij het afhandelen van persoonlijke pakketresultaten (PPA), dan installeert het certbot, dan werkt het opnieuw de lokale repository bij en installeert het tenslotte python certbot nginx-pakket. Zorg ervoor dat al deze pakketten correct zijn geïnstalleerd voordat u naar de volgende stap gaat.

$ sudo apt-get install software-properties-common

$ sudo add-apt-repository ppa:certbot/certbot

$ sudo apt-get update

$ sudo apt-get install python-certbot-nginx

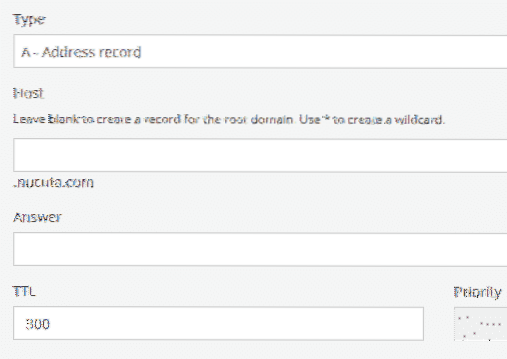

- Navigeer naar de website waar het domein is gekocht. Deze handleiding gebruikt Porkbun als de domeinregistreerder en voegt vervolgens het A-record toe aan het domein. Type is A-record, host is leeg als het IP-adres is gekoppeld aan het hoofddomein, gebruik anders de subdomeinnaam zonder het hoofddomein, bijvoorbeeld als het nucuta is.com, gebruik gewoon www. Typ als antwoord het IP-adres van de Droplet.

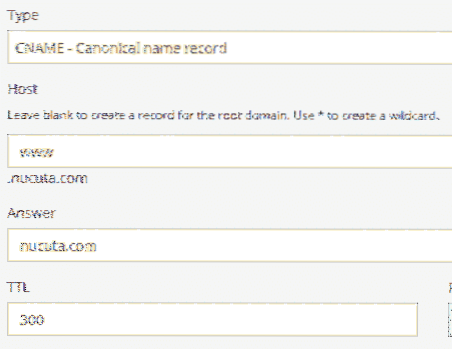

- Leid op dezelfde manier WWW-verkeer om naar het hoofddomein als volgt:. Type is "CNAME", host is "WWW", antwoord is "nucuta.com" of uw domein. Deze stap is belangrijk omdat het al het www-verkeer omleidt naar het hoofddomein.

- Gebruik de volgende opdracht op Putty om toegang te krijgen tot het standaardbestand van Nginx. Het standaardbestand gebruikt standaard één serverblok waar het primaire domein zich bevindt. Nano Editor wordt ten zeerste aanbevolen omdat het best handig is om te gebruiken in vergelijking met andere.

- Navigeer in het standaardbestand naar server-blok en leid HTTP-verkeer om naar HTTP's, en in het andere serverblok waar beveiligd verkeer wordt verwerkt, verander de servernaam bijvoorbeeld in domeinnaam

- Typ de volgende opdracht om de Nginx-webserver opnieuw te starten:. Telkens wanneer er een wijziging is aangebracht in het standaardbestand, moet de hele Nginx-server opnieuw worden gestart om nieuwe wijzigingen effect te laten hebben.

- Standaard blokkeert de firewall al het verkeer behalve naar poort 80 en 22. De HTTPS gebruikt de poort 443; daarom moet het handmatig worden geopend om vanaf de client toegang tot de webserver te krijgen. Het openen van de poort is afhankelijk van de firewall.

In CSF (geconfigureerde serverfirewall)

- Opent het CSF-configuratiebestand door de volgende opdracht te typen:.

- Voeg de volgende poorten toe aan TCP In en Out:.

TCP_OUT = "20,21,22,25,53,80,443"- Start de CSF opnieuw door te typen

csf -r

In USF (ongecompliceerde firewall)

- Typ de volgende twee opdrachten om HTTPS toe te voegen aan de lijst met uitzonderingen:. "Nginx Full" -pakket heeft zowel HTTP- als HTTPS-poorten; vandaar dat het toevoegen van het volledige pakket zowel verkeer in als uit toelaat.

sudo ufw delete 'Nginx HTTP' toestaan- Typ de volgende opdracht om de status te zien:

ufw-status

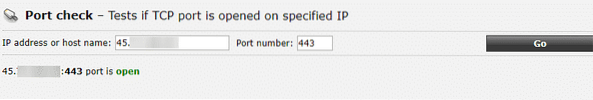

- Controleer de 443-poort van een externe website om er zeker van te zijn dat deze zeker wordt geopend. Als de poort open is, staat er "443 poort is open"

- Gebruik nu de Certbot om het SSL-certificaat naar het domein op te halen. D-parameter is vereist om het domein op te geven. Laten we één certificaat versleutelen voor zowel root als het www-subdomein. Als je er maar één voor beide versies hebt, wordt er een waarschuwing in de browser weergegeven als een bezoeker de andere versie opent; daarom is het belangrijk om het certificaat voor beide versies te krijgen. sudo certbot --nginx -d nucuta.com -d www.nucuta.com

- Certbot zal vragen om al het HTTP-verkeer om te leiden naar HTTPS, maar dit is niet vereist omdat het al is gedaan in een van de vorige stappen.

- Navigeer nu naar de SSL Lab-website en controleer de kwaliteit of andere problemen van het certificaat en de configuratie ervan. https://www.ssllabs.com/ssltest/

- Als de huidige configuratie niet voldoende beveiligd is, navigeer dan naar de Mozilla SSL-configuratiegenerator en genereer de instellingen voor uw webserver. https://mozilla.github.io/server-side-tls/ssl-config-generator/. Aangezien hier Nginx wordt gebruikt, moet u ervoor zorgen dat u Nginx als webserver gebruikt. Het biedt drie opties:, gemiddeld, oud en modern. De oude optie maakt de website compatibel met vrijwel elke browser, inclusief super oude browsers zoals IE 6, terwijl de tussenliggende optie het ideaal maakt voor gemiddelde gebruikers, de moderne optie genereert configuratie die nodig is voor maximale veiligheid, maar als compromis zal de website niet functioneren correct in oudere browsers. Het wordt dus ten zeerste aanbevolen voor websites waar de beveiliging een groot probleem is.

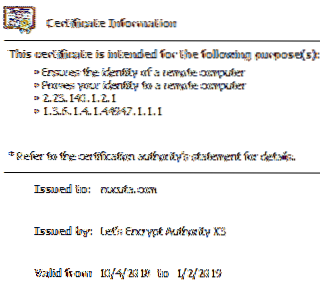

- Navigeer naar uw website en klik met de rechtermuisknop op het slotpictogram en vervolgens de optie "Certificaat" om het certificaat te zien.

- Als het een toekomstige datum toont na TO in geldig van optie, wat betekent dat het certificaatverkrijgingsproces is voltooid. Het is echter belangrijk om verkeer om te leiden naar de relevante versie van het domein, bijvoorbeeld HTTP- en WWW-verkeer kan worden omgeleid HTTPS-hoofddomein zoals te zien in deze handleiding. Het certificaat wordt automatisch verlengd door certbot; daarom is het voor altijd gratis beschikbaar voor de eigenaar van de website.

Phenquestions

Phenquestions