Invoering

SELinux is een verplichte toegangscontrole (MAC) module die zich op het kernelniveau van Linux-systemen bevindt. Het is een gezamenlijke ontwikkeling van Redhat en NSA, uitgebracht rond 1998 en nog steeds onderhouden door een enthousiaste community. Ubuntu gebruikt standaard AppArmor en niet SeLinux, wat qua prestaties vergelijkbaar is, maar vrij populair in termen van eenvoud. Het is echter bekend dat SeLinux behoorlijk veilig is vanwege de betrokkenheid van een overheidsinstantie. SELinux is een open source applicatie die de host beschermt door elke applicatie te isoleren en zijn activiteiten te beperken. Standaard worden processen geblokkeerd om activiteiten uit te voeren, tenzij de expliciete toestemming is verleend. De module biedt standaard twee beheerregels op globaal niveau: Toegevend en Afdwingend, die respectievelijk elke geschonden regel loggen en toegang weigeren tot een bepaald verzoek dat vanuit een proces is verzonden. Deze tutorial laat zien hoe je het gemakkelijk op Ubuntu kunt gebruiken.

Installeren en inschakelen

SeLinux is een zeer lastige applicatie om te installeren, want als het niet correct is geconfigureerd voorafgaand aan de eerste keer opnieuw opstarten, zal het hele besturingssysteem niet meer opstarten, wat betekent dat alles buiten het initiële opstartscherm vrijwel onbereikbaar zal zijn met normale middelen.

Zoals eerder vermeld, heeft Ubuntu al een geavanceerd verplicht toegangscontrolesysteem op hoog niveau dat bekend staat als AppArmor, en daarom moet het worden uitgeschakeld voordat SeLinux wordt geïnstalleerd om conflicten te voorkomen. Gebruik de volgende instructies om AppArmor uit te schakelen en SeLinux in te schakelen.

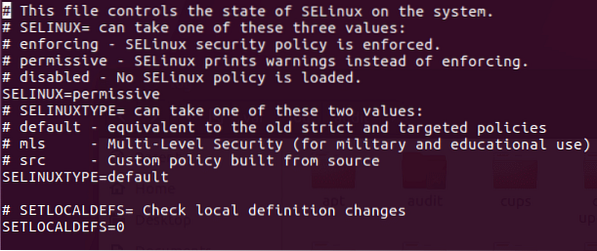

sudo /etc/init.d/apparmor stop apt-get update && upgrade -yuf apt-get install selinux nano /etc/selinux/config 'zet SELINUX op permissief, SELINUXTYPE op standaard' reboot

Deze bestandsconfiguratie kan met elke teksteditor worden geopend om wijzigingen aan te brengen. De reden voor het toewijzen van een permissieve regel aan SETLINUX is om het besturingssysteem toegankelijk te maken terwijl SeLinux ingeschakeld blijft. Het wordt ten zeerste aanbevolen om de permissieve optie te gebruiken omdat het probleemloos is, maar het registreert overtreden regels die zijn ingesteld in SeLinux.

Beschikbare opties

SELinux is een complexe en uitgebreide module; daarom bevat het veel van de functies en opties. Dat gezegd hebbende, zijn de meeste van deze opties misschien niet voor iedereen nuttig vanwege hun exotische karakter. De volgende opties zijn enkele van de basis- en nuttige opties in deze module:. Ze zijn meer dan genoeg om SELinux aan de gang te krijgen.

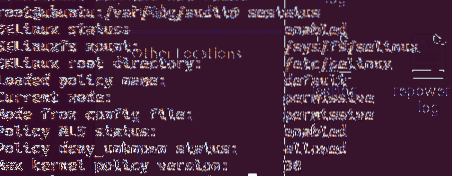

Controleer de stand: De status van SELinux kan direct worden gecontroleerd via het terminalvenster, dat de basisinformatie toont, zoals of SeLinux is ingeschakeld, SELinux-hoofdmap, geladen beleidsnaam, huidige modus enz. Nadat je het systeem opnieuw hebt opgestart na het installeren van SeLinux, gebruik je de volgende opdracht als rootgebruiker met de opdracht sudo:. Als het aangeeft dat SeLinux is ingeschakeld in het statusgedeelte, betekent dit dat het op de achtergrond actief is.

[e-mail beveiligd]:/home/dondilanga# sestatus

Het globale machtigingsniveau wijzigen: Het globale toestemmingsniveau geeft aan hoe SELinux zich gedraagt wanneer het een regel tegenkomt. Standaard stelt SeLinux zichzelf in op afdwingen, wat effectief alle verzoeken blokkeert, maar het kan worden gewijzigd in toegeeflijk, wat een beetje mild is voor de gebruiker omdat het toegang toestaat, maar alle geschonden regels in zijn logbestand logt.

nano /etc/selinux/config 'zet SELINUX op toelatend of afdwingend, SELINUXTYPE op standaard'

Controleer het logbestand: Het logbestand met de geschonden regels bij elk verzoek. Dit houdt alleen logs bij als SeLinux is ingeschakeld.

grep selinux /var/log/audit/audit.log

Beleid in- en uitschakelen en welke beveiligingen ze bieden: Dit is een van de belangrijkste opties in SeLinux, omdat het het mogelijk maakt om beleid in en uit te schakelen. SeLinux heeft een groot aantal vooraf gebouwde beleidsregels die bepalen of het opgegeven verzoek is toegestaan of niet. Enkele voorbeelden hiervan zijn allow_ftpd_full_access waarmee wordt bepaald of de FTP-service in staat is in te loggen op lokale gebruikers en alle bestanden op het systeem te lezen en schrijven, allow_ssh_keysign waarmee sleutels kunnen worden gebruikt bij het inloggen op SSH, allow_user_mysql_connect waarmee gebruikers verbinding kunnen maken met mysql , httpd_can_sendmail die het vermogen van de HTTP-service bepaalt om een e-mail te verzenden, enz... In het volgende codevoorbeeld installeert het policycoreutils-python-utils, wat daadwerkelijk helpt bij het op een beschrijvende manier weergeven van elk beleid, waarna het alle beschikbare beleidsregels op de terminal vermeldt , tenslotte leert het hoe je een beleid aan of uit kunt zetten, de allow_ftpd_full_access is de beleidsnaam zoals getoond in de terminal die wordt geretourneerd door semanage,

apt-get install policycoreutils-python-utils semanage boolean -l setsebool -P allow_ftpd_full_access AAN

Geavanceerde opties

De geavanceerde opties zijn opties die helpen bij het uitbreiden van de functionaliteiten in SELInux. Er zijn enorm veel combinaties vanwege het uitgebreide karakter van SeLinux, dus dit artikel somt enkele van de prominente en nuttige op.

Rolgebaseerde toegangscontrole (RBAC): Met RBAC kunnen beheerders overschakelen naar een op rollen gebaseerde manier om de toestemming van applicaties te beperken. Wat het betekent is dat een gebruiker van een bepaalde gebruikersgroep bepaalde vooraf gedefinieerde acties mag uitvoeren of uitvoeren. Zolang de gebruiker deel uitmaakt van de rol is het oké. Dit is hetzelfde als overschakelen naar root bij het installeren van applicaties op Linux met beheerdersrechten.

semanage login -a -s 'myrole' -r 's0-s0:c0.c1023'

Gebruikers kunnen van rol wisselen met de volgende opdracht:.

sudo -r nieuwe_role_r -i

Gebruikers kunnen ook op afstand verbinding maken met de server via SSH met de rol ingeschakeld bij het opstarten.

ssh/[e-mail beveiligd]

Toestaan dat een service naar een niet-standaardpoort luistert: Dit is heel handig bij het aanpassen van een service, bijvoorbeeld wanneer een FTP-poort wordt gewijzigd in een niet-standaard om ongeautoriseerde toegang te voorkomen, moet SELinux dienovereenkomstig worden geïnformeerd om dergelijke poorten door te laten en zoals gewoonlijk te laten functioneren. In het volgende voorbeeld kan de FTP-poort naar de 992-poort luisteren. Evenzo, elke service die wordt geretourneerd door semanage poort -l kan vervangen worden. Enkele van de populaire poorten zijn http_port_t , pop_port_t, ssh_port_t.

semanage poort -a -tsemanage-poort -a -t ftp_port_t -p tcp 992

Hoe uit te schakelen?

SELinux uitschakelen is gemakkelijker omdat het is ingeschakeld en geïnstalleerd. Er zijn in principe twee manieren om het uit te schakelen:. Tijdelijk of permanent. Door SeLinux tijdelijk uit te schakelen, wordt het een tijdje uitgeschakeld tot de volgende keer opstarten, en zodra de computer weer wordt ingeschakeld, wordt de status opnieuw gestart. Aan de andere kant sluit het permanent uitschakelen van SeLinux het volledig af, waardoor het volledig wordt blootgesteld aan bedreigingen die er zijn; daarom is het een verstandige keuze om Ubuntu's standaard AppArmor te herstellen, tenminste omwille van de veiligheid van het systeem.

Het volgende commando op de terminal zet het tijdelijk uit:

setenforce 0

Naar permanent uitgeschakeld bewerken /etc/selinux/config en zet SELINUX op uitgeschakeld.

Phenquestions

Phenquestions